22/12/2020

Digital Technology Insights

La Gouvernance de Données : votre passeport vers la création de valeur

En 2018, 2/3 des organisations estimaient que leur business model reposait sur la Donnée. Et d’ici 2022, 90% d’entre elles considéreront l’information comme une ressource stratégique, et l’analyse des données comme une compétence essentielle.

La Donnée comme levier de croissance

Une prise de conscience et un potentiel reflété par les prévisions de croissance annuelle des marchés associés, valorisés en Md€ : 25% pour l’IOT, 22% pour la RPA, 14% pour le Big Data et 33% pour l’IA (selon Fortune Business Insights).

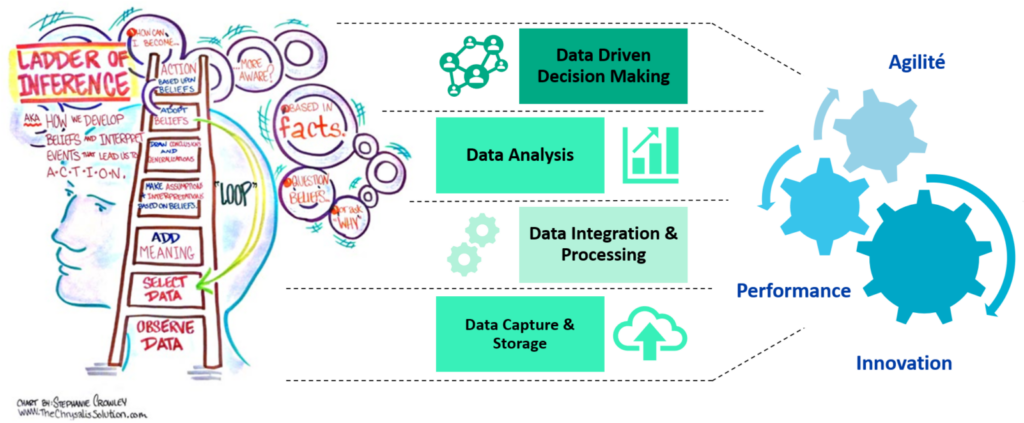

Véritable actif immatériel, la donnée se révèle à la fois comme source de performance, de différenciation et d’innovation pour les entreprises, mais également comme la clé de voûte de leur transformation numérique.

Mieux exploiter son patrimoine de données pour mieux décider, mieux produire et mieux agir : tel est l’enjeu de ces dernières années et assurément celui des prochaines. La perspective des paliers de maturité analytique que représentent les approches prédictive, prescriptive et automatisée renforçant ce sentiment d’urgence pour les entreprises.

Figure 1: La gouvernance de données – renforcer l’inférence entreprise

La Gouvernance : décidez comment décider !

Un programme de gouvernance doit aider l’organisation à atteindre ses objectifs : augmenter revenus et valeurs, gérer les coûts, la complexité ou la survie en prêtant notamment une attention particulière aux risques et aux vulnérabilités. Comment ? En définissant les processus décisionnels et l’autorité nécessaire à la gestion contrôlée et efficace de vos activités, et ce quelle que soit la situation à laquelle vous êtes confrontés (problème, opportunité ou crise).

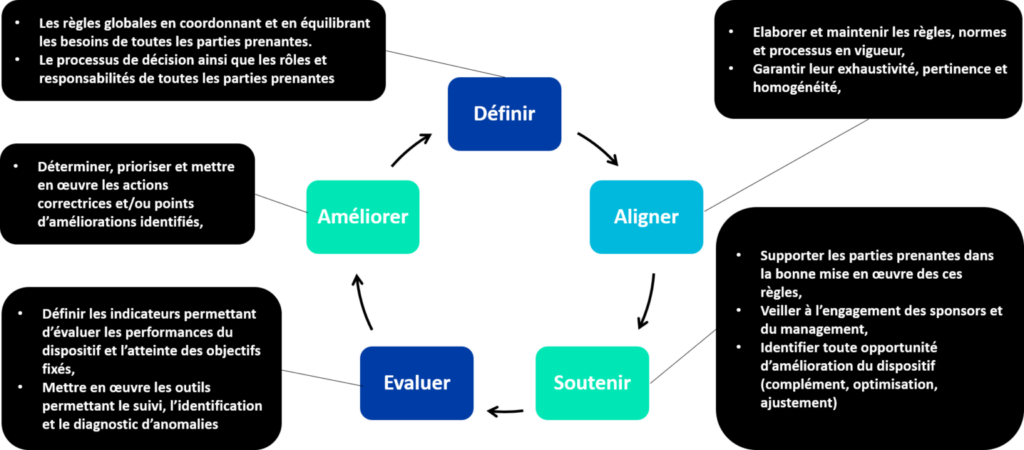

Soutien à la croissance par définition, la gouvernance évolue continuellement au gré des paliers de maturité que vous rencontrez. Il est donc fondamental d’intégrer toute initiative de gouvernance dans une démarche d’adaptation et d’amélioration continue qui vous permettra de répondre aux objectifs suivants :

- Garantir agilité et efficacité décisionnelle,

- Protéger les besoins des parties prenantes et réduire les frictions opérationnelles,

- Élaborer des normes et des processus communs adaptés et veiller à leur bonne application,

- Assurer transparence et alignement en engageant management et opérationnels sur des enjeux partagés.

Figure 2: Les fondamentaux de la gouvernance

Il s’agit donc de créer les conditions de succès de votre stratégie en assurant la mise en œuvre d’un service continu.

Un investissement au service de votre Stratégie d’Entreprise

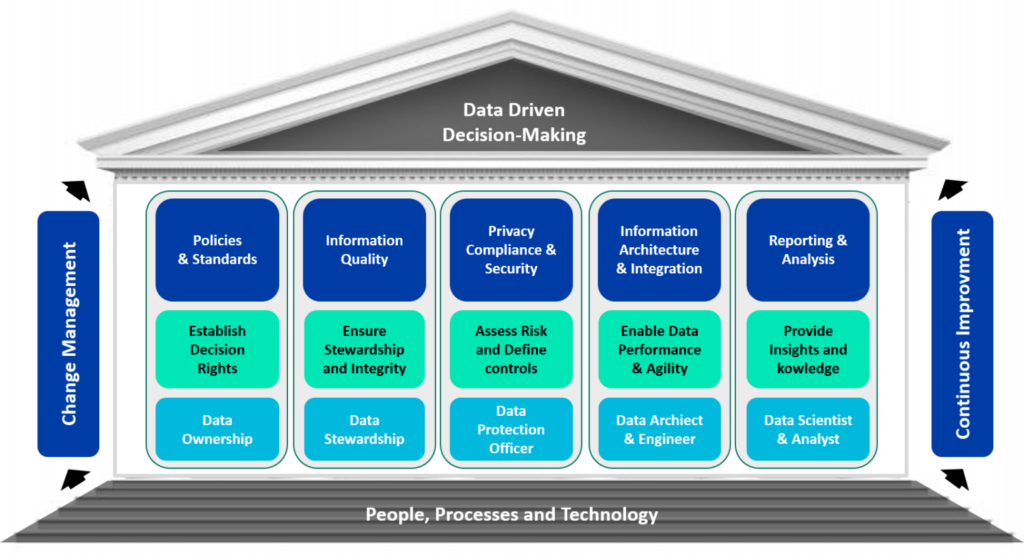

La valorisation des données au sein d’une organisation tient donc de la mise en œuvre de ces principes comme de la mobilisation des capacités afférentes (compétences et technologies). Le tout afin de développer une véritable culture autour de la donnée et de son exploitation.

Un investissement qui vise à fournir une structure pour évaluer, contrôler, gérer et protéger les données au sein de votre organisation en définissant clairement les rôles et les responsabilités ainsi que les processus de prise de décision associés.

Où sont mes données ? Sont-elles accessibles ? Par qui ? Quand et Comment ? Ont-elles une durée de vie ? Leur fraicheur est-elle adaptée à mon besoin ? Sont-elles seulement fiables ? Ou simplement pertinentes ? Sont-elles sensibles et/ou réglementées ? En d’autres termes : Puis-je avoir confiance en l’information dont je dispose ?

Autant de questions auxquelles votre programme de gouvernance de données vous permettra de répondre.

Figure 3: Les piliers de la gouvernance de données

La gouvernance de données garantie la mise à disposition sécurisée d’informations validées permettant une prise de décision éclairée. Une gouvernance efficace est un effort continue – produit par personnes, facilité par des processus et supporté par la technologie.

Comment expliquer alors que 50% des programmes de gouvernance de données initiés soient jugés inefficaces par leurs commanditaires ? Principalement du fait des constats suivants :

- La gouvernance comme l’architecture sont trop souvent silotées,

- La gestion de la Donnée est considérée comme une discipline à part, impactée et non impactante,

- Les compétences nécessaires à l’exploitation de la Donnée sont inexistantes, insuffisantes ou détenues par quelques « héros » passionnés mais néanmoins accaparés par leurs missions principales,

- L’organisation de l’entreprise ne tient compte ni du potentiel associé à la Donnée ni de sa nature par essence transverse.

En résumé il n’est de gouvernance de données efficace sans alignement des stratégies Métier, IT et Data. Positionner la Donnée au cœur des préoccupations de l’entreprise est une condition sine qua non à la transformation du potentiel qu’elle renferme en la valeur tant attendue.

La gouvernance : le socle de vos ROI « Data »

Nous l’avons vu, un programme de gouvernance s’avère indispensable à tout projet de valorisation de la Donnée et doit s’appuyer sur une volonté stratégique de porter la Donnée au cœur des préoccupations de l’entreprise.

Pour autant les investissements demandés semblent lourds tant ils touchent l’organisation en profondeur et transversalité (People, Process and Technology). Il est alors important de garder à l’esprit que les bénéfices attendus relèvent de la croissance (durable et/ou rentable) de l’entreprise : maîtriser les risques et développer de nouvelles opportunités.

Maîtriser les risques

Au cours des dernières années, des dizaines d’exemples d’organisations ayant dû faire face à de graves problèmes liés aux données ont été recensés. Les défauts de sécurité en sont un exemple particulièrement frappant, « 450 incidents (cyberattaques) [ayant] touché des infrastructures européennes cruciales, notamment dans la finance et le secteur de l’énergie », mais également de la Santé (cf. attaques de l’EMA, Agence Européenne du Médicament de ce mois de décembre, et de nombreux hôpitaux allant jusqu’à coûter la vie de patients). Une tendance à la hausse soulignée par Josep Borrell, Chef de la diplomatie européenne et qui pousse Bruxelles à revoir sa stratégie en matière de Cyber Sécurité.

Prévenir la perte de données

A l’échelle de l’entreprise, votre programme de gouvernance des données se doit de supporter la maîtrise de ces risques en coordonnant et systématisant les analyses associées et en rapprochant les corps de métiers compétents (Sécurité, Architecture, Juridique…).

Il n’est pas toujours aisé de s’assurer que toutes les personnes ont accès à toutes les informations dont elles ont besoin et uniquement à celles-ci. La clef réside notamment en votre capacité à clairement définir propriété, politiques de sécurité et meilleures pratiques au niveau Entreprise.

Savoir quelles données protéger et comment implique une maîtrise importante de votre patrimoine Informationnel. Mais en disposez-vous seulement une vision exhaustive ? Si oui savez où sont stockées ces données ? Qui en sont les destinataires (directs et indirects) ? Comment les consomment-ils ? Quand et comment ces données sont créées, transformées, détruites ? En d’autres termes, maîtrisez-vous leur cycle de vie ?

Pour répondre à leur besoin d’Agilité et de Transformation Numérique, les entreprises sont de plus en plus « ouvertes » (dans une logique de flux). Leurs frontières s’étendent désormais à leurs fournisseurs (Cloud notamment), partenaires, etc. et leurs politiques de Sécurité doivent en faire de même. Il n’est donc plus concevable de se contenter de protéger uniquement son périmètre, et il devient impératif de basculer dans une logique Ecosystème. Une transition que votre programme de gouvernance de données doit vous aider à mettre en œuvre.

Assurer et contrôler la qualité de l’Information

Si le renforcement de la Sécurité est l’un des bénéfices majeurs attendus d’un programme de gouvernance de données adapté, la Qualité est également l’un des principaux enjeux identifiés par les Entreprises. Impossible d’envisager une quelconque valorisation si vos données ne sont pas fiables et facilement utilisables.

Garantir une prise en charge transverse, coordonnée et normée de la qualité de vos données tout au long de leur cycle de vie, responsabiliser par-là toutes les parties prenantes, et disposer de référentiels communs et partagés niveau métier comme technique, vous permettra :

- de limiter les risques de mauvaises décisions et des coûts associés (ex. erreurs de prévisions de vente d’un produit donné),

- d’instaurer une confiance numérique en interne comme en externe sur laquelle vous pourrez développer une véritable Culture de la Donnée au sein de votre entreprise,

- de démocratiser les usages de la donnée et de stimuler l’innovation en libérant le potentiel associé.

Et ce sans s’attarder sur les gains en j/h que représentent aujourd’hui les tâches de mise en qualité démultipliées au sein de l’entreprise et pouvant atteindre jusqu’à 50% du temps de travail de certains collaborateurs selon Selon le MIT Sloan Management Review.

Gérer efficacement les contraintes réglementaires

Les organisations doivent se conformer à un nombre croissant de normes et réglementations régissant leur activité. Les efforts d’adaptation sont d’autant plus importants qu’elles évoluent régulièrement et rapidement. Les conséquences de défauts d’application peuvent engendrer des conséquences économiques directes (sanction) ou indirectes (perte d’image) et exposer à des poursuites judiciaires. A titre d’exemple, 200 000 cas de violation RGPD ont été signalés lors de la première année occasionnant plus de 56 M€ d’amendes selon le Comité Européen de la Protection des Données.

Définir des rôles et des responsabilités clairs (par exemple via la nomination d’un DPO) et systématiser les analyses de conformité à toute initiative « Data », vous permettra de maîtriser au mieux votre effort de mise en conformité et de réduire les risques encourus. Un cadre qu’une gouvernance de données appropriée permettra d’instaurer.

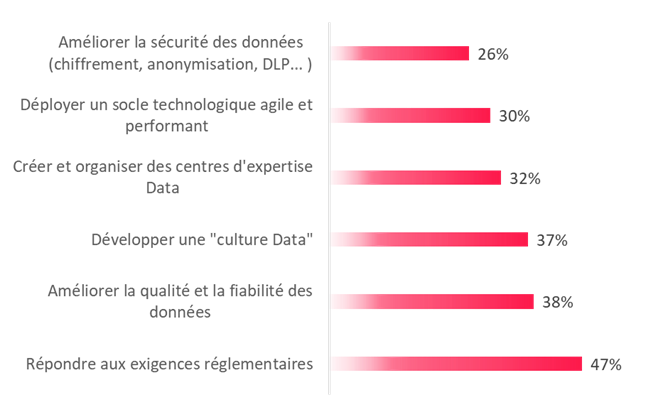

Figure 5: Les principales préoccupations Data des entreprises

Source : IBM – Référentiel de la maturité digitale 2018-2019

Développer de nouvelles opportunités

Mais un programme de gouvernance des données ne doit pas être considéré uniquement comme un moyen de protéger l’organisation contre certains risques ; il doit également être considéré comme un moyen de développer de nouvelles opportunités.

Développement commercial

Disposer d’une gouvernance de données efficace vous permettra de focaliser l’ensemble de l’organisation sur la création de valeur. Le Framework créé (définitions communes et partagées, normes adoptées et appliquées, rôles et responsabilités clarifiés et tenus) vous dotera d’une vision globale qui favorisera l’Agilité et la Scalabilité recherchées pour faire face à vos enjeux Métier (développement de lignes…) avec une plus grande flexibilité, réactivité et efficacité (optimisation des coûts et performance opérationnelle). In fine, la démarche d’amélioration continue dans laquelle vous inscrirez votre programme contribuera à vous donner une plus grande visibilité et inverser le ratio Réaction/Anticipation (en faveur du second).

Transformation / Acquisition / Fusion

De même, en cas d’acquisition / fusion, avoir une vue complète et détaillée des données et de leur contenu vous aidera à mieux estimer sa valeur. Les coûts d’intégration seront considérablement réduits si un programme de gouvernance des données existe de part et d’autre. Il sera plus facile d’identifier et de résoudre les problèmes liés à l’intégration des données, des processus et de l’information et de définir et d’appliquer les changements nécessaires afin d’intégrer la nouvelle organisation.

Gestion de la performance / Business Intelligence

Enfin, vous dotez d’une gouvernance de données efficace permettra de faciliter le développement de toute initiative de gestion de la performance ou de Business Intelligence au sein de l’organisation. En définissant clairement la propriété des données et en contrôlant leur qualité, cela réduira les coûts et la complexité de leur mise en œuvre et aidera à fournir des données fiables et précises dans le délai souhaité à la communauté des utilisateurs.

Une communauté dont la culture Data grandira d’autant plus vite que ses enjeux seront intégrés dans l’élaboration et la déclinaison opérationnelle de votre Stratégie Data, directement impulsée et supportée par le Management.

In fine, c’est l’autonomie des utilisateurs (via le développement de la Self-BI) et l’optimisation de la gestion de la relation métier qui renforceront vos capacités à créer de la valeur à partir de la donnée, en stimulant notamment votre capacité à innover.

Les fondations du « Data Driven »

Un consensus se dégage : piloter son activité par la donnée devient un impératif concurrentiel et améliorer l’exploitation de son patrimoine de données en est un prérequis. Contrôler et protéger les investissements réalisés dans les données et les systèmes, réduire les coûts qui leur sont liés et transformer cette maîtrise en atouts, sont autant de défis auxquels la gouvernance de données doit s’attaquer.

Les grands acteurs du Cloud ont bien cerné ce besoin et proposent de plus en plus de solutions intégrées, permettant de stocker, traiter et analyser les données mais également de les gouverner afin d’assurer la maîtrise de cet actif à part entière.

Il existe par ailleurs différents modèles permettant d’adresser la problématique de la gouvernance de données et tous se rejoignent autour de 2 principes : définir comment maîtriser son capital Données et garantir les moyens de valorisation.

Par définition globale, le déploiement d’une gouvernance de données efficace doit être considéré comme un vecteur de transformation de votre entreprise pour être couronné de succès. En mobilisant les capacités technologiques, organisationnelles, et humaines de votre organisation, elle constituera un véritable accélérateur de votre Stratégie Data.

Chokri LADJIMI

Consultant Digital Technology

Alexandre MENICACCI

Consultant senior Digital Technology