29/06/2022

Digital Technology Insights

Du contrôle des dépenses à la culture Finops

Digital Technology Insight

L’optimisation des dépenses cloud a toujours existé sous différentes appellations : « cloud cost management », « cloud cost optimization », « cloud financial management », etc.

Ces concepts ont rapidement évolué pour laisser place à la culture « FinOps », allant au-delà du simple contrôle des dépenses, et mettant en avant l’aspect agile et multidisciplinaire de cette nouvelle pratique.

FinOps renverse le paradigme de planification des dépenses. Au lieu de fixer en avance les coûts engendrés par une technologie, FinOps vise à analyser et optimiser de manière continue les dépenses d’une technologie utilisée et la valeur business qu’elle génère ; et ce afin d’adopter une approche ROIste des investissements cloud, associée à une recherche de performance IT au service du métier.

Concrètement, comment mettre en place cette culture FinOps au sein d’une organisation ?

La FinOps Foundation a introduit une démarche itérative en 3 phases : Inform, Optimize, Operate (voir FinOps Phases). Une méthode qui a été enrichie par la communauté FinOps.World, fournissant un ensemble de bonnes pratiques à implémenter.

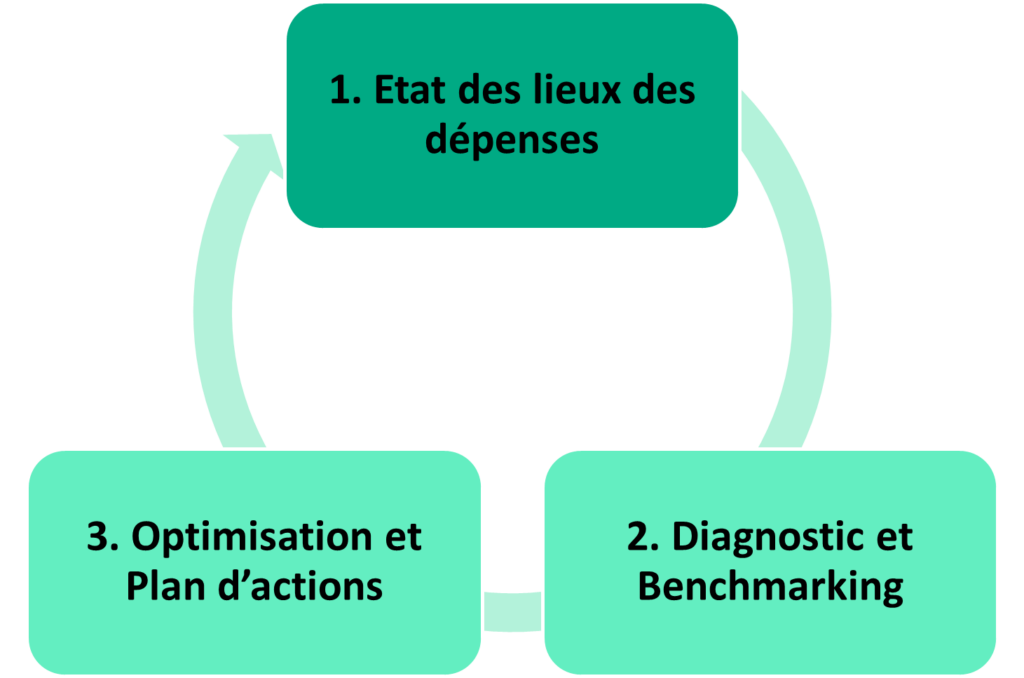

Chez Almond, nous avons développé une démarche pragmatique issue de nos retours d’expérience clients. Celle-ci repose sur 3 grandes phases :

1- État des lieux des dépenses :

Avant d’identifier les principaux postes de dépenses, il faut comprendre les enjeux et les orientations stratégiques de l’entreprise. Ensuite, il est important de faire une analyse globale de l’utilisation de l’ensemble des services cloud au sein de l’organisation : types de services, réservations, souscriptions, ressources, projets, etc… Cette analyse permettra d’identifier les postes de coûts les plus importants, de disposer du coût total d’utilisation et d’une baseline pour l’analyse deep dive des anomalies et axes d’optimisation.

2- Diagnostic et Benchmarking (FinOps Readiness Assessment)

Cette phase vise à identifier :

Les anomalies financières opérationnelles impactant les dépenses cloud, à savoir (liste non exhaustive) :

- Machines virtuelles (VMs) à redimensionner,

- Ressources non utilisées,

- Architecture à optimiser,

- Services à downgrader,

- Etc.

Les anomalies financières liées à la gouvernance du cloud, à savoir (liste non exhaustive) :

- Les règles de nommage et les pratiques de tagging,

- La localisation des ressources,

- Les modes de gestion des droits et des accès,

- Le niveau de protection des ressources contre les suppressions involontaires,

- Etc.

3- Optimisation et plan d’actions :

Cette troisième étape vise à définir les leviers d’optimisation à activer à court terme sous deux angles :

- Des recommandations opérationnelles : actions techniques à mettre en œuvre au niveau des ressources et de l’architecture ;

- Des recommandations de gouvernance : bonnes pratiques de gestion à mettre en place quant à la gestion du tenant cloud et des briques de services qui le composent.

Nous inscrivons ces premiers quick wins dans un plan d’actions à plus long terme visant à pérenniser la culture FinOps au sein des organisations en plusieurs phases :

- Définir la stratégie de gestion du ou des tenants cloud : politiques, gestion des labels, gestion des accès, reporting, supervision, automatisation, etc.

- Définir le modèle opérationnel cible et les processus organisationnels : organisation cible (CCoE – Cloud Center of Excellence), KPIs, outillage, processus chargeback/payback, etc.

- Définir les processus opérationnels : continuous rightsizing, réservation de ressources continue, cycle de vie de la donnée, surveillance, etc.

Transparence, collaboration et réactivité sont les maitres mots pour réussir à insuffler et pérenniser la culture FinOps en entreprise.

La collaboration entre les équipes IT et la finance ainsi que l’émergence de nouveaux rôles transverses (Lead FinOps) va garantir une meilleure prise de décision. Sans oublier l’adhésion nécessaire des utilisateurs finaux désormais devenus « maîtres » de la facturation sur leurs environnements cloud.

Soukaïna DERAOUI

Consultante Digital Technology

Udaya LEOST

Manager Digital Technology