07/05/2019

Cybersecurity Insights

WiFi et Déploiement : après avoir défini la stratégie de déploiement

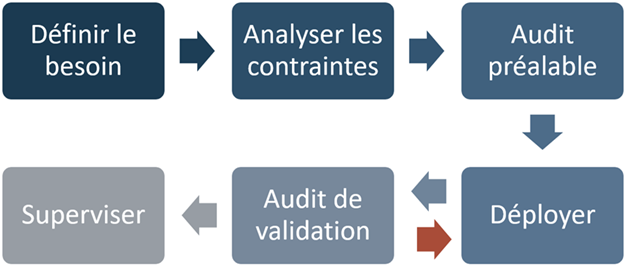

Lorsque vient le sujet du déploiement du réseau, le WiFi fait bande à part en constituant en lui-même un domaine particulier. En quoi consiste succinctement les particularités d’un réseau WiFi, et surtout quelle est la manière de procéder lorsqu’il s’agit de déployer ce type de réseau ? C’est à cette question que nous allons tenter de répondre en trois articles avec la proposition d’une méthode universelle qui constitue une approche générique du mode de pensée à adopter face à ce type de problème.

Pour donner suite à la revue générale du fonctionnement du Wifi du premier article et la description des phases précédant le déploiement dans le deuxième article, nous proposons ici de parcourir les dernières phases allant du déploiement du réseau WiFi jusqu’à la mise en supervision du service.

Déploiement

Le déploiement s’articule principalement en deux phases.

La préparation

Un déploiement à grande échelle s’accompagne nécessairement d’une organisation des tâches qui sera propre à chaque projet. Un élément important à ne pas oublier est la règle de nommage à suivre pour les bornes WiFi. Cette nomenclature doit être simple tout en prenant en compte les éléments importants pour identifier facilement la position d’une borne. Un exemple de nommage pourrait être le suivant : CODESITE-NIVEAU-TYPE-NUM [exemple pour une borne du 3eme étage d’un bâtiment parisien : PAR10–03–AP–02]. D’autre part, dans le cas de sites nombreux et tous identiques, il est conseillé de mettre en place des règles de positionnement générique des bornes, dîtes aussi « règles de calepinage », pour standardiser les installations. Pour citer un exemple, nous pourrions imaginer les premières règles de calepinage suivantes pour des entrepôts tous sur le même schéma :

- Chaque borne doit être éloignée de 7 mètres de tous les murs d’enceintes extérieurs de la zone à couvrir du bâtiment

- Les bornes doivent se situer à 15 mètres minimum les unes des autres

- Les bornes doivent être alignées sur toute la longueur du bâtiment

- La zone d’accueil et la zone de déchargement doivent être pourvues d’au moins 2 bornes

- Etc.

La configuration

Avant ou pendant l’installation des bornes WiFi, il est nécessaire que chacune récupère bien sa configuration cible et soit reconnue par l’infrastructure centrale que constitue le composant contrôleur ou manager de la solution choisie. Pour ce faire, 4 grands types de mises en œuvre sont possibles, triées de la plus chronophage à la plus rapide d’exécution. La solution à choisir dépendra souvent des fonctionnalités offertes par la solution WiFi elle-même, l’objectif étant souvent de déployer rapidement et d’éviter la multiplication des interventions humaines pour minimiser les erreurs de configuration et de paramétrage :

- Manuel : cette solution consiste à se connecter physiquement à chaque borne WiFi (de préférence avant leur installation pour industrialiser la tâche) pour configurer ses informations réseau et ses paramètres afin de contacter le contrôleur/manager. Une fois la borne installée, elle sera ainsi capable de communiquer avec l’infrastructure centrale pour récupérer sa configuration complète et ses mises à jour.

- DHCP : une autre solution peut être d’inclure une configuration supplémentaire au niveau du serveur DHCP en renseignant l’option 43 qui permet à celui-ci de répondre aux requêtes d’obtention d’adresse IP des bornes avec en paramètre l’IP du contrôleur/manager WiFi au format hexadécimal. Attention à bien s’assurer que les sous-réseaux des bornes sont suffisamment fournis en adresses IP et que ceux-ci ont bien la capacité à communiquer avec l’infrastructure centrale au travers du réseau routé.

- DNS : certaines solutions WiFi implémentent une autre possibilité. Lorsqu’une borne nouvellement installée sans configuration récupère une adresse IP, elle tente de contacter un contrôleur/manager en joignant une URL particulière par une requête DNS fixée par le constructeur. Il suffit alors d’inscrire au niveau de ses serveurs DNS un enregistrement spécifique résolvant l’URL constructeur et renvoyant l’adresse IP de notre infrastructure centrale.

- ZTP (Zero Touch Provisionning) : enfin, pour les solutions possédant une infrastructure centrale sous forme de manager Cloud, il suffit que la borne installée récupère une adresse IP et soit en capacité d’atteindre Internet pour que celle-ci émette automatiquement une requête vers la solution du constructeur et récupère sa configuration directement sans aucune action des administrateurs réseaux.

Audit de validation

Une fois notre parc de bornes installé, nous devons vérifier que l’installation et la configuration se sont bien déroulées. Une étape importante réside dans la validation fonctionnelle du réseau WiFi mis en place bien sûr, mais aussi dans la validation technique de la couverture réellement effectuée par l’infrastructure. Cette phase d’audit de validation nous permet de surcroît de retourner en phase de Déploiement dans le cas où l’on s’apercevrait de trous de couverture ou de zones mal couvertes en positionnant de nouvelles bornes ou en déplaçant des bornes précédemment déployées. Globalement, tout au long de la vie de l’infrastructure WiFi, il est important d’avoir en catalogue plusieurs types d’audit à déclencher suivant les besoins.

Audit de couverture passif

Comme vu dans la phase d’Audit Préalable, cet audit permet de valider la présence des interférences et la couverture effective du signal de notre infrastructure de manière passive, c’est-à-dire sans se connecter aux SSID de notre organisation.

Audit de couverture actif

De même, cet audit consiste à se connecter effectivement aux SSID de notre organisation pour relever non seulement le niveau de signal en tout point, mais aussi le débit réel des utilisateurs, la capacité à roamer, ainsi que l’impact concret des interférences sur la qualité du signal.

Audit de sécurité – pentest

Il peut être important suivant la criticité et l’évaluation des risques du contexte de mettre en place des campagnes de pentest de l’infrastructure WiFi pour éprouver soit la surface des zones de couverture, soit le chiffrement des communications sur la partie radio, soit la mise en place de paramètres de sécurité (pour n’en citer que certaines, PMF : chiffrement des trames de management des clients radios, CAPWAP chiffré : chiffrement du tunnel CAPWAP entre la borne et le contrôleur/manager, ou encore détection WIPS : nous vous renvoyons à notre article décrivant ce type de solution).

Audit de troubleshoot

Au cours de la vie de l’infrastructure, des problèmes particuliers peuvent se révéler dans une zone spécifique, pour une population de clients distincts, sur des périodes de temps bien identifiées, ou encore pour un type de scénario reproductible (le roaming par exemple). La résolution de ce type de problème peut s’avérer particulièrement ardue et nécessite dans certains cas un déplacement sur les lieux concernés pour mener ce type d’audit qui a pour objectif de faire un relevé fin de la totalité des trames et des sources d’énergies radios alentours afin de les passer au crible et d’en analyser les paramètres pour trouver la solution.

Audit de santé

Enfin, un dernier type d’audit qui peut être conduit touche les exigences de santé dans l’environnement de travail, il s’agit de mesurer les niveaux d’exposition et d’absorption spécifique propres au WiFi dans les environnements concernés. Ce type de mesure n’implique plus les variables précédemment mentionnées (EIRP, RSSI, SNR) mais une mesure du champ électrique exprimé en V.m (Volt par mètre), parfois la densité d’énergie absorbée en W/m² (Watt par mètre au carré), ou encore avec la mesure du DAS souvent utilisée pour les téléphones. Je vous renvoie à l’article de ce blog traitant de ce sujet.

Ainsi, à la fin d’un déploiement, il sera toujours recommandé d’effectuer un audit de couverture actif qui pourra servir à signer la VABF du service (Vérification d’Aptitude au Bon Fonctionnement). Les autres types d’audit sont à déclencher suivant les besoins, en cas d’évaluation de la sécurité, de la constatation d’un problème technique radio, ou de problématique de santé.

Supervision

Comme toute infrastructure, la solution WiFi doit nécessairement être mise en supervision pour détecter rapidement (et avant les utilisateurs si possible !) les problèmes et pouvoir les traiter dans le respect des SLA prédéfinis pour les services fournis. On peut distinguer 3 niveaux de mises en supervision qui viennent s’ajouter les uns aux autres pour obtenir un résultat complet et efficace.

Supervision infrastructure

Le premier niveau correspond simplement au même niveau de supervision mis en place pour le reste des infrastructures réseaux. Le but est de monitorer l’état des équipements de l’infrastructure, remonter les alertes de fonctionnement par des traps SNMP classiques, envoyer les logs de fonctionnement et valider les connexions administrateurs. Les outils utilisés classiquement sont le ping, SNMP, syslog, TACACS, ou des outils complets comme Nagios ou Cacti.

Supervision sur plan

Le deuxième niveau implique un niveau de maturité supérieur, l’objectif étant d’ajouter à l’outil du constructeur de l’infrastructure WiFi l’ensemble des plans des locaux couverts et d’y positionner précisément chaque borne WiFi de l’infrastructure. Ces solutions permettent souvent de monitorer l’état des bornes, les canaux de chacune d’entre elles, leur puissance, le nombre d’utilisateurs pour chaque radio, les interférences détectées, et potentiellement le débit radio effectivement négocié. Ces outils de visualisation sont développés directement par les constructeurs et permettent d’identifier instantanément la zone précise d’un problème.

Supervision radio

La limite de la solution précédente est simple, les informations supervisées concernent uniquement l’infrastructure et l’environnement direct des bornes WiFi. Mais l’intérêt réel d’une supervision complète serait d’aller encore plus loin en supervisant l’état précis des clients, leur RSSI individuel, leur SNR, les interférences que leurs radios détectent, les débits (MCS) effectivement négociés, et potentiellement les raisons techniques des problèmes rencontrés à la source. Certaines solutions proposent de positionner dans l’environnement des équipements ressemblant en tout point à des bornes WiFi mais servant uniquement de sondes radios captant les trames comme la solution Voyance de l’entreprise Nyansa, ou encore les sondes de 7Signal. On peut aussi citer un outil suédois très intéressant qui permet de déployer un agent sur les équipements utilisateurs pour mesurer toutes les métriques citées précédemment et les communiquer centralement à une solution SaaS, la solution AirMobile.

Une fois tous ces éléments pris en compte dans l’approche méthodologique pour déployer votre réseau WiFi, il ne nous reste plus qu’à vous souhaiter de belles réussites et vous conseiller de ne pas hésiter à vous appuyer sur des experts du domaine pour mener à bien vos projets en cas de besoin.

Cet article clôt notre série de trois articles dédiée à la présentation d’une méthode générique de déploiement d’une solution WiFi. De nombreux points de détails techniques ou organisationnels pour ce genre de projet n’ont pas pu être développés ou abordés afin de conserver un aspect « concis » à ces articles. L’essentiel des informations est cependant présent, n’hésitez donc pas à vous en inspirer !

Retrouvez le premier article de la série : WiFi et Déploiement : la base de connaissance du WiFI

Retrouvez le deuxième article de la série : WiFi et Déploiement : bien se préparer pour le déploiement

Adrien GAILLARD

Consultant senior Infrastructure Security