10/04/2018

Cybersecurity Insights

Qu’est-ce qu’un Wireless Intrusion Prevention System ?

La demande de mobilité des utilisateurs ayant augmentée, les réseaux WiFi se sont fortement développés sur ces dernières années. De ce fait, et au vu de l’accès au réseau que ce service propose, de multiples attaques existent, engendrant une nécessité d’utiliser des systèmes de défense plus ou moins perfectionnés. Les Wireless Intrusion Prevention System font partie de ces systèmes de défense.

Définition des Wireless Intrusion Prevention System : les WIPS

Étant données les caractéristiques physiques des systèmes WiFi (communication via des ondes radio), ces réseaux sont particulièrement sensibles à des attaques bien spécifiques. Celles-ci vont utiliser le fait que l’on puisse facilement intercepter ou encore envoyer des trames sur le trafic radio. Ces attaques radio peuvent aller de l’écoute simple des machines présentes à l’installation de points d’accès illégitimes (Rogue AP) en passant par l’imitation d’un point d’accès ou encore un brouillage radio.

Afin de prévenir ces attaques au mieux, les Wireless Intrusion Prevention System (WIPS) sont utilisés. Ce sont des systèmes permettant l’écoute radio et la reconnaissance de modèles d’attaques afin d’alerter l’administrateur du système de la menace.

Un WIPS est composé de trois parties :

- Un système radio permettant d’écouter le trafic. Dans la plupart des cas, cette fonction est gérée directement par le point d’accès WiFi ;

- Le serveur de management, permettant de stocker l’ensemble des données ;

- La console de management, permettant à l’utilisateur d’avoir une interface facile d’utilisation. Cette interface peut se présenter sous la forme d’un outil dédié ou encore d’un portail web. La console et le serveur sont généralement gérés par le contrôleur/manager du réseau WiFi.

Différents types de solutions sont possibles, selon l’utilisation qui sera faite du WIPS, ainsi que du budget disponible :

- Integrated WIPS : le point d’accès WiFi scanne le réseau lorsqu’elle ne reçoit ni n’envoi rien. Il s’agit de la solution la moins chère ;

- Hybrid WIPS : le point d’accès WiFi peut scanner le réseau, même durant l’envoi ou la réception de données de clients ;

- Overlay WIPS : il s’agit d’une solution WIPS indépendante, comprenant des boitiers spécifiques.

Selon les solutions des différents constructeurs, le WIPS peut reconnaitre différentes attaques, dont au minimum :

- La détection d’un point d’accès illégitime (Rogue AP) sur le réseau ;

- La détection de points d’accès de réseau voisins (exemple : entreprise voisine, réseaux particuliers).

Les détections autrement possibles et variables selon les solutions sont :

- La mise en évidence d’un Evil Twin. Il s’agit d’un point d’accès illégitime qui imite un point d’accès légitime : même SSID, même adresse MAC, même sécurité ;

- La mise en évidence d’une usurpation de l’adresse MAC ou MAC Spoofing, où un point d’accès illégitime imite uniquement l’adresse MAC du point d’accès légitime ;

- Des clients perturbateurs ou illégitimes.

Certaines solutions donnent également la possibilité de réagir face à une attaque de déni de service ou DoS, c’est-à-dire de pouvoir éventuellement configurer un seuil de tolérance et moduler la réaction à avoir une fois ce seuil dépassé. Par exemple, isoler un client suspect pendant une période de temps.

La plupart des solutions permettent également de lancer des contre-attaques à ces attaques radio. Elles se concrétisent souvent par l’envoi de trames de désassociation.

Scénario classique d’attaque et réaction du WIPS

Le but de l’attaque « Evil Twin » est de se faire passer pour le point d’accès légitime auprès d’un client dans le but de voler la clef de chiffrement, écouter le trafic ou même l’intercepter et le manipuler. Pour ce faire, l’attaquant imite le SSID, l’adresse MAC (BSSID) et la sécurité mise en place par le point d’accès légitime. Cette attaque a pour conséquence notamment la compromission d’un client légitime, avec potentiellement une fuite de données.

Il est préférable que le point d’accès illégitime ou « Evil Twin » émette sur un autre canal que celui utilisé par le point d’accès légitime. [1] Afin de mener à bien cette attaque, l’outil Airbase-ng de la suite Aircrack-ng peut être utilisé, tel qu’expliqué dans l’article en référence. Il permet de facilement imiter un point d’accès. Il reste cependant limité par l’utilisation de systèmes d’authentification nommé « d’entreprise » et ne proposant pas de copier une authentification par certificat ou 802.1x. D’autres outils tels que Hostapd peuvent alors être utilisés.

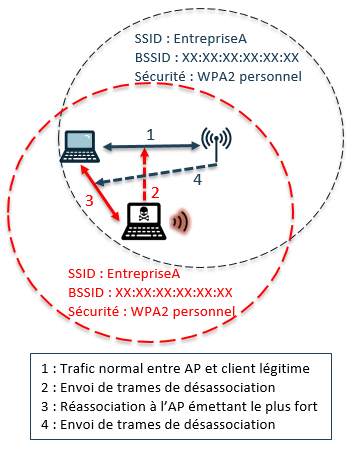

1. Schéma de l’attaque Evil Twin avec la contre-attaque du WIPS

Une fois l’attaque « Evil Twin » mise en place, il faut émettre plus fort que le point d’accès légitime. En effet, il s’agit maintenant de récupérer les clients de ce dernier. Pour ce faire, il est possible d’envoyer une ou plusieurs trames de désassociation au client afin que celui-ci cherche une nouvelle association (2 sur le schéma). La plupart des machines clientes étant configurées pour se reconnecter automatiquement au point d’accès dès que celui-ci est détecté, le client va automatiquement se reconnecter à l’AP malicieuse, celle-ci émettant plus fort que le point d’accès légitime (3 sur le schéma). La partie 4 du schéma correspond à la réaction du WIPS face à l’attaque, expliquée dans le paragraphe suivant.

Cette attaque est facile à mettre en place, notamment sur des WiFi publics d’hôtels ou encore de cafés et d’aéroports, car ils sont en général moins sécurisés et donc plus simple à imiter. La mise en œuvre de l’attaque est plus facile que sur les WiFi d’entreprise, mieux sécurisés et reposant souvent par un annuaire LDAP ou un système de certificats avec par exemple une infrastructure RADIUS. De plus, l’accès physique pour se rapprocher de la victime et émettre plus fort que le point d’accès légitime y est plus simple à obtenir.

Le WIPS du point d’accès légitime écoutant en permanence le trafic, détecte l’attaque « Evil Twin » ainsi que le client s’y étant connecté. Si la contre-attaque, également appelée « mitigation » est activée, ou bien si celle-ci est automatique, le point d’accès envoi des trames de désassociation au client afin que celui-ci cesse de communiquer avec le point d’accès illégitime (4 sur le schéma). De cette manière, aucune donnée n’est échangée entre le point d’accès illégitime et le client légitime, réduisant le risque de compromission.

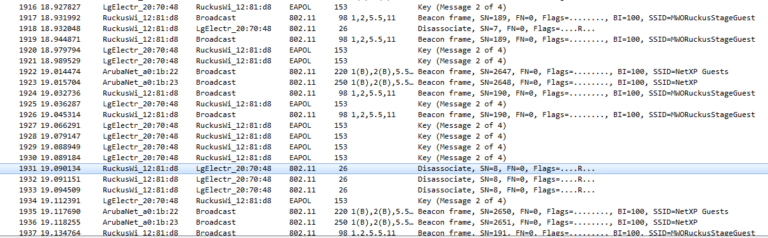

2. Capture de trames de mitigation à la suite de l’association d’un client à l’Evil Twin

On pourra également remarquer qu’il peut s’agir d’un moyen de se prémunir de l’attaque Krack ayant pour première étape l’association d’un client à un point d’accès utilisant l’attaque « Evil Twin » [2].

Limites à l’utilisation des WIPS

Afin de se protéger contre ce type d’attaque, il est pertinent d’acquérir ces solutions WIPS et de les configurer suivant son besoin. L’intérêt est ici d’avoir une réaction rapide à l’attaque, voir immédiate dans le meilleur des cas. La personnalisation peut passer par la mise en place de filtres, permettant alors de mettre en évidence le point d’accès illégitime pour déclencher ensuite une réponse. Un bon moyen de se protéger serait également d’envoyer un rapport aux équipes d’administration du réseau, dès qu’une attaque de ce type est repérée. De cette manière, elles peuvent réagir manuellement et rapidement. Enfin, automatiser la réponse à incident en fonction de l’attaque repérée semble être le moyen le plus simple de procéder mais peut amener des risques de faux-positifs.

Cependant, peu de solutions de WIPS intégrées (solution la plus couramment utilisée) proposent de telles possibilités de personnalisation aussi poussées. La plupart proposent un classement manuel des points d’accès détectés, c’est-à-dire déclarer ces points d’accès voisins comme connus et donc non dangereux. Elles proposent également la possibilité de créer des rapports ponctuels ou selon une fréquence donnée, sur des sujets divers, sans entrer dans le détail des attaques détectées.

De plus, la contre mesure permettant de se protéger contre ces attaques radio utilise une action qui s’apparente à du déni de service ou DoS, par l’envoie de trames de désassociation. Outre l’illégalité de cette réaction (tout du moins en France), elle peut s’avérer inefficace. En effet, certains appareils utilisent l’amendement 802.11w sorti en 2009 qui protège les appareils de certaines attaques DoS par l’envoi de trames de management et notamment les attaques DoS par trames de désassociation ou de désauthentification. Pour reprendre l’exemple de l’attaque « Evil Twin » vue précédemment, le client légitime se connectant au point d’accès illégitime peut implémenter cet amendement et donc ne pas être sensible aux trames de désassociations envoyées par l’AP légitime. 802.11w ne propose pas de sécurité sur certaines autres trames de management. Il serait intéressant de voir l’effet qu’aurait un WIPS en utilisant une mitigation par DoS via ces autres trames. Ces trames sont celles envoyées avant le « 4-way handshake », telles que les « Association Request » ou encore les « Beacon » et « Probe Request ».

Conclusion

Les WIPS peuvent être des outils très utiles pour la sécurisation d’un service WiFi. Ils permettent entre autres de détecter des points d’accès voisins ou bien illégitimes (Rogue), d’avoir une analyse des trames circulant dans le périmètre physique du réseau WiFi. Ils peuvent être utiles dans des cas d’attaques telles que Krack et offrent une possibilité de contre-attaque sous forme d’envoi de trames de désassociation. Cependant, la performance de ces outils dépend en grande partie de l’utilisation qui en est faite et de sa configuration, malheureusement limitée dans le cas de WIPS intégrés, ainsi que par les protections mises en place sur les points d’accès illégitimes.

Madeleine WOUTERS

Consultante Governance, Risks & Compliance