27/02/2023

Cybersecurity Insights

Privacy by Design : La mise en œuvre complexe mais indispensable d’un principe prévu par le RGPD

Almond a pu accompagner différents clients sur la mise en place du processus Privacy by Design, « Protection des données dès la conception » en français, et il a été constaté qu’il existe parfois un manque de considération au regard de ce principe.

Introduction : Un principe imposé par le RGPD mais encore peu respecté

Selon certains retours :

- « Le Privacy by Design n’est pas vraiment imposé par le RGPD, ce n’est pas une réelle obligation»

- « Le respect de ce principe n’est pas très important, ce n’est pas ce que les autorités regardent pour sanctionner»

- « Faisons le projet et nous nous adapterons ensuite au RGPD»

Il est en effet possible de penser que le principe de Privacy by Design, théoriquement, c’est bien, mais en pratique, c’est beaucoup de travail et des contraintes supplémentaires.

Oui mais : Le respect du principe de Privacy by Design est imposé par le RGPD. Par ailleurs, ne pas le respecter peut entraîner la mise en place de traitements qui ne respectent pas les principes du RGPD, notamment l’article 5. Le non-respect de ce principe est alors sanctionnable par les autorités de protection de données de l’Union Européenne, notamment la CNIL en France.

Le 28 novembre 2022, la société Meta (société mère de Facebook, Instagram, Whatsapp) en a d’ailleurs fait les frais : la Commission de protection des données (DPC), régulateur irlandais, a sanctionné l’entreprise d’une amende de 265 millions d’euros pour « manquement à la protection des données de ses utilisateurs ». La sanction se base notamment sur des infractions à l’article 25 du RGPD, article qui prévoit justement le principe de Privacy by Design[1].

« Les aspects matériels de cette enquête concernaient des questions de conformité à l’obligation du RGPD de prévoir la protection des données par conception et par défaut« , a déclaré le CPD.

« Le CPD a examiné la mise en œuvre de mesures techniques et organisationnelles conformément à l’article 25 du RGPD (qui traite de ce concept) ».

Il est donc indispensable de respecter le principe de Privacy by Design, non seulement afin d’être en conformité au RGPD et d’éviter une potentielle sanction de la CNIL, mais également pour s’assurer de la sécurité de ses projets et limiter les risques pour les personnes concernées.

Par ailleurs, l’importance de la prise en compte du Privacy by Design ne fait qu’accroître, dans la mesure où les principes de ce concept ont été intégrés au sein de la norme spécifique ISO 31700-1 au mois de février 2023.[2]

Mais alors, comment organiser la mise en place des mesures permettant de respecter le principe de Privacy by Design au sein de son entreprise ?

Il sera d’abord nécessaire de comprendre l’objectif du Privacy by Design et le contenu de ce principe, pour ensuite s’intéresser à l’application concrète de cette démarche au sein des projets.

L’objectif du principe de Privacy by Design : une application concrète des mesures de sécurité dès la conception des projets d’une entreprise

Concrètement, le Privacy by Design se formalise dans un document comportant plusieurs parties. Ce document doit être complété dès la conception du projet et mis à jour tout au long du projet :

- Dans un premier temps (étape 1), il faut observer que le projet respecte les exigences fondamentales du RGPD telles que le principe de minimisation des données, ou encore la mise en place de durées de conservation limitées des données.

- Dans un deuxième temps (étape 2), il faudra regarder les mesures de sécurité techniques et organisationnelles envisagées et/ou en place.

- Dans un troisième temps (étape 3), il conviendra d’analyser les scénarios de risques qui pèsent sur les personnes concernées en cas de perte de confidentialité, intégrité, disponibilité des données. Des mesures de sécurité seront alors envisagées pour réduire ou traiter ces risques. Si le risque final est acceptable, le document pourra être validé par le responsable de traitement.

A titre d’exemple, un nouveau traitement pourrait être la mise en place d’une nouvelle newsletter au sein d’un service communication d’une entreprise.

Il sera alors nécessaire de différencier clients et prospects pour l’envoi de cette newsletter, de recueillir le consentement des personnes, de d’assurer du respect des durées de conservations imposées par les textes, s’assurer qu’une solution de désinscription simple et claire est proposé aux personnes concernées, et toutes autres mesures nécessaires pour garantir la sécurité du traitement de données à caractère personnel.

Il est donc essentiel de comprendre le contenu du principe de Privacy by Design en profondeur, afin que l’application concrète de ce concept soit efficiente au sein de son entreprise.

Le contenu du principe de Privacy by Design

ETAPE 1 : Le respect des exigences du RGPD

Le processus Privacy by Design permet donc de s’assurer du respect des exigences du texte, notamment du principe de minimisation des données personnelles. Ce principe prévoit que les données à caractère personnel doivent être adéquates, pertinentes et limitées à ce qui est nécessaire au regard des finalités pour lesquelles elles sont traitées.

Ce principe va être pris en compte dès la conception du traitement avec le Privacy by Design : le responsable de traitement et le DPO s’assurent alors, avant la mise en œuvre du traitement, que les données qui seront traitées sont strictement nécessaires à la finalité du traitement et qu’aucune donnée non pertinente ne sera traitée, afin de garantir la conformité du traitement.

Autre exigence, le principe de finalité est également garanti par le respect du processus Privacy by Design. En effet, lors du processus Privacy by Design, le responsable de traitement s’assure que les données sont collectées et/ou utilisées pour une finalité précise, nécessaire et conforme au RGPD.

Cette finalité doit être déterminée dès la conception du traitement, ce qui permet alors de comprendre dans quel but un traitement est mis en place, et quelles données seront alors nécessaires à la réalisation de la finalité de ce traitement.

Pour pouvoir être mis en œuvre, chaque traitement de données doit également se fonder sur l’une des « bases légales » prévues par le RGPD. La détermination de la base légale appropriée est une étape-clé pour les entreprises et elle doit se faire lors de la conception du traitement. La base légale d’un traitement peut être le consentement, le contrat, l’obligation légale, la mission d’intérêt public, l’intérêt légitime, ou encore la sauvegarde des intérêts vitaux.

La prise en compte du Privacy by Design permettra également de respecter l’exigence d’une durée de conservation limitée en s’appuyant sur une obligation légale si possible ou en fixant une durée de conservation précise, en fonction du type d’information enregistrée et de la finalité du fichier, et ce dès la conception du traitement.

En effet, il n’est pas possible de conserver des informations sur des personnes physiques dans un fichier pour une durée indéfinie, et la définition d’une durée de conservation conforme au RGPD doit se faire lors de la mise en place du Privacy by Design.

Le respect du droit des personnes devra également être prévu dès la conception du traitement : il sera nécessaire de s’assurer que les personnes concernées ont effectivement un moyen d’exercer leur droit (droit d’accès, droit à l’effacement, …) via des moyens de contact adaptés, et qu’un processus de réponse conforme à ces demandes est prévu, avant la mise en œuvre du traitement.

ETAPE 2 : Les objectifs de sécurité du traitement et de protection des données à caractère personnel dès la conception du traitement

C’est l’essence même du principe de Privacy by Design.

Si le respect de ce principe permet de s’assurer de la conformité du traitement avant qu’il soit mis en œuvre, il permet alors d’éviter de modifier le traitement afin de le mettre en conformité, après que le traitement ait déjà été mis en œuvre.

Toutefois, cela ne veut pas dire qu’il ne faut plus du tout se soucier de la protection des données une fois que le traitement est lancé. Pour toute évolution et/ou modification du traitement, il sera nécessaire d’adapter les mesures de protection des données à ces changements. Par ailleurs, les mesures de sécurité sont prises en compte lors de la conception du traitement, mais s’appliquent évidemment pendant toute la durée de vie de ce traitement.

Mais l’objectif du Privacy by Design, c’est également et surtout la sécurité du traitement de données à caractère personnel.

En effet, les mesures à prendre lors de la mise en place du Privacy by Design garantissent, dans une certaine mesure, cette sécurité du traitement. Il peut alors s’agir de mesures techniques, telles que le chiffrement des données confidentielles, une politique de mots de passe (complexité, changement régulier), des outils de lutte contre les intrusions extérieures dans le réseau (firewall, anti-virus) ; mais aussi de mesures organisationnelles, telles que l’enregistrement du traitement dans le registre des traitements de données, le contrôle et la gestion des accès aux données personnelles, ou encore la sensibilisation de tous les acteurs du projet.

La prise en compte du Privacy by Design dans tout le cycle de vie du projet passe donc par deux éléments importants : initier la réflexion le plus en amont possible des projets et affiner l’identification des risques et la construction des réponses au fur et à mesure de l’avancement des projets ; et la gestion du changement en sensibilisant, formant et responsabilisant les équipes projets aux principes de gestion des risques qui doivent être pris en compte.

ETAPE 3 : La limitation des risques pour les personnes concernées et pour l’entreprise

Comment appliquer concrètement les mesures prévues par le Privacy by Design ?

Les acteurs concernés par la mise en œuvre du Privacy by Design

Qui doit prendre en compte le processus Privacy by Design ?

- Le responsable de traitement ou « chef de projet » est chargé de mettre en œuvre le Privacy by Design. Le responsable de traitement est la personne morale (entreprise, commune, etc.) ou physique qui détermine les finalités et les moyens d’un traitement, c’est à dire l’objectif et la façon de le réaliser. En pratique et en général, il s’agit de la personne morale incarnée par son représentant légal.

- Le DPO et le RSSI sont concernés par le Privacy by Design dans la mesure où ils s’assurent du suivi de la prise en compte de ce principe par les chefs de projets, et de la conformité des mesures de sécurité envisagées pour le traitement.

- Les collaborateurs qui traitent des données personnelles dans le cadre du projet concerné doivent également prendre en compte le processus Privacy by Design déterminé par le chef de projet en collaboration avec DPO et RSSI.

Quand doit être pris en compte le processus Privacy by Design ?

- Dès la conception du traitement : c’est le principe de Privacy by Design. Ainsi, des mesures techniques et organisationnelles sont prévues en amont de la mise en œuvre du traitement afin que le traitement soit conforme au RGPD lors de sa mise en œuvre.

- Pour tout traitement déjà mis en œuvre lorsque celui-ci évolue, ou lorsque le processus Privacy by Design n’a pas été pris en compte dès la conception du traitement. En effet, il est nécessaire de s’assurer régulièrement de la conformité du traitement, notamment lorsque celui-ci évolue.

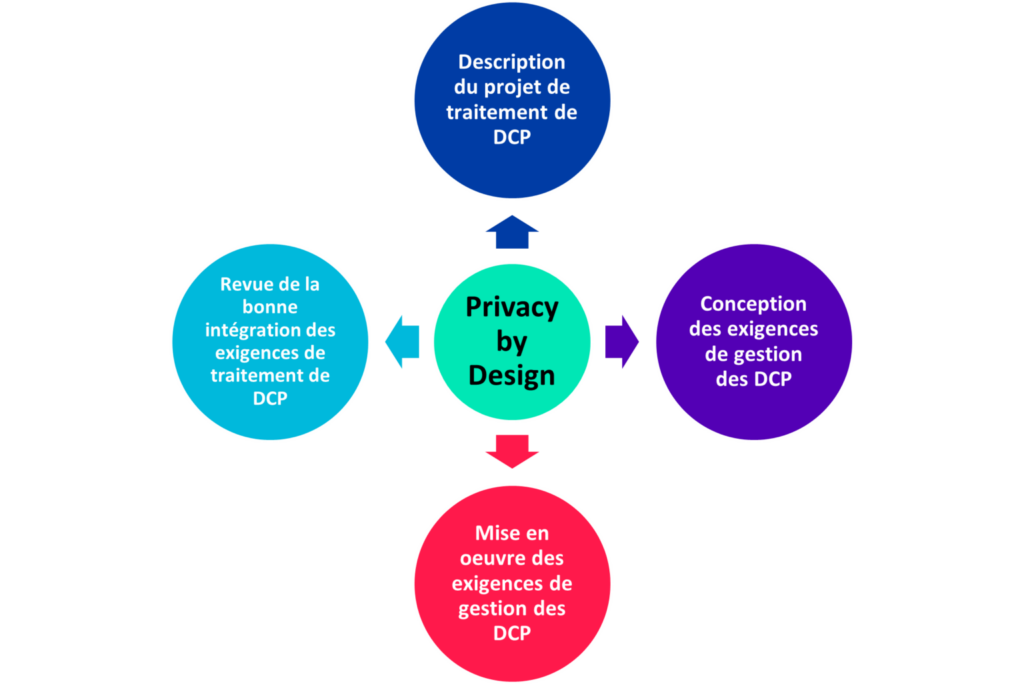

Exemple de structure d’une démarche Privacy by Design :

Lors de l’accompagnement RGPD, Almond propose une structure de démarche Privacy by Design adaptée à son client. Ainsi, cela permet de comprendre qui est concerné et à quel moment, et de s’appuyer sur cette démarche dès qu’un nouveau projet est mis en place. Voici un exemple de démarche PBD :

Selon l’exemple de démarche Privacy by Design, nous identifions quatre étapes à suivre lors de la conception d’un nouveau traitement, ou lors d’une évolution de celui-ci.

Les quatre étapes à suivre lors de la mise en place du Privacy by Design

La description du projet de traitement de DCP

En vue d’identifier si le projet implique un traitement de DCP, le chef de projet (ou le « responsable de traitement ») décrit le projet avec notamment à minima les informations suivantes :

- L’objectif du projet ;

- La nécessité du traitement de DCP ;

- Les catégories de données traitées ;

- L’identification des personnes concernées et des destinataires.

Le chef de projet documente la description pour répondre aux obligations relatives à l’étude, l’implémentation et à la revue du projet de traitement de DCP.

L’étude / conception des exigences de gestion des DCP au projet

Lors du lancement de tout nouveau traitement, le chef de projet concerné s’appuie sur un outil (par exemple, un questionnaire via excel / word) permettant de décrire de quelle façon les exigences liées à la gestion des DCP seront respectées.

Les mesures décrites par le chef de projet dans l’outil permettent d’identifier si les exigences et les principes du RGPD ont été pris en compte.

Le chef de projet apporte toute la documentation nécessaire pour prouver le respect des exigences RGPD permettant d’implémenter le projet de traitement de DCP. Cette documentation constituera, avec l’outil, le dossier à transmettre pour avis au Délégué à la Protection des Données (DPO, Data Protection Officer).

Point d’attention : lors de cette phase d’étude, dans le cadre où une Analyse d’Impact relative à la Protection des Données (AIPD) est nécessaire, les résultats de cette analyse d’impact sont également intégrés au questionnaire.

Le DPO émet un avis sur le projet de traitement de DCP par rapport au respect des exigences telles que définies dans la politique.

En cas d’avis non favorable, le DPO renvoie le dossier au chef de projet qui définira les mesures à mettre en place pour respecter les exigences de la présente politique et de la politique de protection des données.

L’implémentation des exigences de gestion des DCP au projet

Le chef de projet implémente et documente les modalités d’intégration des exigences telles que définies en phase d’étude pour prouver le respect des exigences déclinées dans l’outil (ex : mentions d’information, demande de consentement, etc…).

Tout écart entre l’étude du projet et l’implémentation de celui-ci doit être documenté par le chef de projet, dans l’outil évoqué ci-dessus.

La revue de la bonne intégration des exigences de traitement de DCP au projet

Le DPO émet un avis final sur le projet de traitement de DCP permettant sa mise en production.

En cas d’avis non favorable, le DPO renvoie le dossier au chef de projet pour correction des éléments jugés non conformes aux exigences de protection des DCP.

En cas d’avis favorable, le chef de projet intègre le traitement au registre de traitement.

Chaque avis doit être conservé avec sa justification pour preuve.

En conclusion

Liens utiles

Julien VAVASSEUR

Consultant Governance, Risks & Compliance