05/05/2022

Digital Technology Insights

La DataViz et la RPA, le couple « presque » parfait

Digital Technology Insight

Aujourd’hui nous allons vous parler de l’intégration de la RPA « Robotic Process Automation » et de la « Data visualisation » (DataViz) dans le cycle de vie de la data et des potentiels impacts sur les différents métiers de nos clients.

Cet article fait le point sur la potentialité que dégage une synergie entre les données et la RPA et qui permettrait de répondre au mieux aux enjeux stratégiques et business de votre entreprise.

La « Robotic Process Automation », c’est l’automatisation oui, et au-delà ?

La RPA peut être considérée comme un terme qui englobe tous les types d’outils qui opèrent sur l’interface utilisateur d’autres systèmes informatiques comme le ferait un être humain.

En d’autres termes, la technologie est utilisée pour configurer des robots logiciels, également appelés bots, afin d’émuler les exécutions humaines dans les systèmes informatiques.

La RPA permet d’assurer aujourd’hui une meilleure exploitation des données avec l’imbrication de l’automatisation dans le processus de traitement de la data, de son extraction jusqu’à sa visualisation ce qui apporte plusieurs avantages non négligeables.

Parmi ces avantages, on peut souligner :

- L’apport en termes de sécurité et de fiabilité des données grâce à un traitement automatique, et donc limitant le risque d’erreurs et/ou de fraudes.

- L’apport en termes de performance en ayant un plus grand flux de données qualitatives facilitant la prise de décisions et génèrent un gain opérationnel et financier conséquent.

La qualité de la donnée, une thématique déjà centrale et accélérée dans le monde post-covid

La pandémie a accentué le risque d’indisponibilité des ressources humaines et a généralisé le travail à distance.

Cela a généré en parallèle une accélération exponentielle des besoins comme : la robotique, l’apprentissage automatique, la conception d’automatisation, etc…

Ces nouvelles technologies font office de garants de la bonne performance et de la sécurité des outils utilisés que ce soit pour la production automatisée ou pour le travail à distance.

Les nouvelles technologies d’automatisation, en particulier la RPA, sont désormais de plus en plus polyvalentes et puissantes et gagnent du terrain dans les entreprises.

Cette situation a renforcé l’adoption et l’apprentissage dans ces secteurs auparavant en retard. L’intégration de ces technologies par les entreprises, quelles que soient leurs tailles, constitue désormais un facteur important à leur développement et à leur croissance.

En effet, la RPA permet de garantir la qualité des données en répondant aux contraintes de la gestion de la Data, telles que l’extraction, le classement, la disponibilité, la cohérence fonctionnelle, la sécurisation, l’exploitation et la visualisation.

Ceci permet de satisfaire les exigences internes (pilotage, prise de décision etc..), les exigences externes (réglementations, réputation etc..) et donc à terme d’instaurer une culture data au sein de l’organisation.

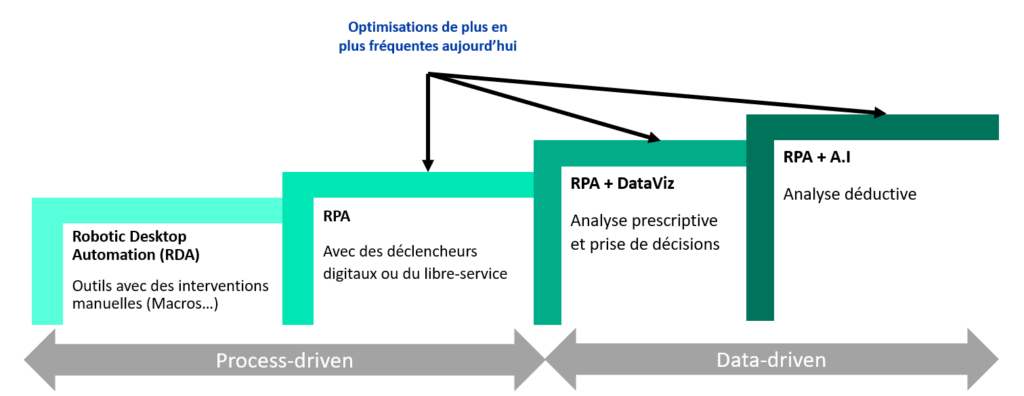

Deux types d’automatisation sont alors préconisées :

- L’automatisation “Data-driven” où la qualité et la quantité de la donnée sont primordiales pour réussir l’automatisation. C’est le cas de la DataViz et de l’I.A.

- L’automatisation “Process-driven”, telle que la RDA « Robotic Desktop Automation », la robotique traditionnelle et la RPA pure, où la donnée utilisée peut être non uniforme grâce aux capacités des outils.

La RPA c’est de l’automatisation des tâches répétitives, mais pas que…

Si la RPA est souvent utilisée pour automatiser des tâches répétitives, elle peut également être pertinente pour traiter de grandes quantités de données afin d’identifier des informations pertinentes qui pourront ensuite dégager des reportings à haute valeur ajoutée.

Par ailleurs, l’automatisation de la collecte et du nettoyage des données élimine une grande partie des erreurs humaines qui contribuent à la création de « mauvaises » données.

En outre, la RPA est cadrée par un ensemble de règles prédéfinies, ce qui constitue un atout majeur dans ce domaine. Toutefois, la définition correcte de ces paramètres est une étape cruciale dans la création d’une solution efficace.

Le dénominateur commun entre toutes les entreprises pour lesquelles Almond a eu l’occasion d’implémenter le couple DataViz et RPA est le besoin d’efficacité en facilitant la circulation et le traitement des flux de données.

Ainsi nous avons identifié un potentiel non encore exploité chez nos clients, au sein de la DSI et dans les différents départements métiers, comme la comptabilité et la finance qui utilisent généralement l’un ou l’autre sans synergie.

Le cas le plus probant que nous avons rencontré est lors d’une mission pour un client du secteur public qui avait besoin d’extraire et de consolider des données pour construire un Dashboard présentant des indicateurs de sécurité pertinents. Ce besoin ne pouvait pas être réalisé du fait de la grande diversité des sources de données.

L’utilisation de la RPA en amont, a permis de résoudre cette problématique en faisant du data scraping à partir des différentes sources et en les consolidant en fichier structuré (csv/Excel, etc.) et pleinement exploitable par les logiciels de BI (Power BI en l’occurrence).

Le couple RPA et DataViz permet donc de structurer votre organisation et de faciliter la prise de décisions dans un but de gain de performance, d’optimisation des coûts et de création de valeur.

Définir une vision stratégique globale et des objectifs clairs pour votre automatisation

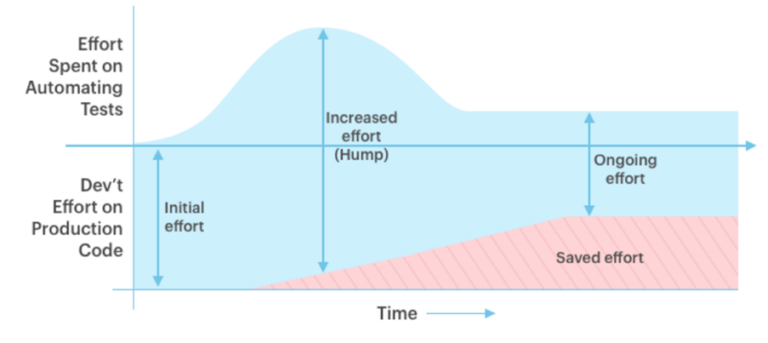

Les données qualitatives générées par un système automatisé sont exploitées par de la DataViz pour donner du reporting à haute valeur ajoutée, à la disposition des métiers.

En effet, une automatisation doit toujours être réalisée avec l’objectif sous-jacent de faciliter le flux d’information au sein de l’entreprise et non uniquement pour un gain de productivité ou de temps.

Un processus 100% autonome mais obscure dans son fonctionnement et son objectif est à la fois une problématique de sécurité mais également un risque sur la qualité et la pertinence des flux d’informations.

Ce qu’a révélé notre expérience

Dans certains cas, une disparité a été constatée entre les clients qui ont mis en œuvre l’automatisation dans leurs processus de décision et de contrôle alors que plusieurs tâches simples automatisables étaient encore opérées manuellement.

Cette situation génère du travail supplémentaire à d’autres départements afin qu’ils réintroduisent leur travail dans un format numérique ou avec une meilleure qualité de donnée (en l’occurrence au même format). Ceci représente une perte nette de productivité malgré les avantages de l’automatisation.

Il est ainsi nécessaire d’avoir une compréhension globale du processus et de son contexte associé.

Dans une de nos missions, nous avons remarqué que les fichiers sources qui alimentaient notre automatisation n’étaient pas tous du même format du fait de l’absence de politique de l’entreprise sur la gestion de la donnée.

L’introduction d’un robot, connectant une partie des fichiers pour diminuer la charge de travail et l’adaptation de notre propre code afin de standardiser les fichiers par notre robot permettaient d’offrir des indicateurs personnalisés à chaque groupe concerné au sein de l’entreprise.

Ceci a permis un retour sur investissement optimisé, diminuant le temps de traitement pour ces processus de 1 semaine à 10 minutes et leur réalisation de manière journalière au lieu de mensuelle.

Dans nos missions, la modularité apparait fréquemment, il s’agit de la possibilité de réutiliser une partie de notre robot vers d’autres processus. Ainsi le robot ou le processus d’automatisation constitue un Template vérifié et sécurisé qui peut être appliqué à d’autres tâches.

Les points clés pour réussir votre projet

Actuellement il y a encore une dominance des applications traditionnelles, c’est à dire peu automatisées, au sein des métiers, tandis que les applications qui concernent les systèmes autonomes, voire intelligents (auto-apprentissage, prévisionnelles) sont rares, bien qu’il n’y ait pas de barrière technique fondamentale entravant cette transformation.

- L’expérience d’Almond dans ce domaine a mis en évidence cette synergie, entre la RPA et la DataViz, comme étant complémentaire et encore sous-exploitée pour les différents métiers.

- Il a été démontré que dans une dynamique de marché très concurrentielle, les entreprises investissant dans la mise en valeur de leurs données se démarquent grâce à l’exploitation de nouveau services à fort potentiel générant un avantage concurrentiel, ce qui justifie pleinement l’investissement dans le couple RPA et DataViz.

- La mise en place d’une DataViz automatisée via la RPA nécessite des compétences spécifiques pour fonctionner et crée ainsi de nouveaux besoins fonctionnels plus loin dans la chaîne de valeur au sein des métiers.

En conclusion, au-delà des spécificités relatives à la DataViz alliée à la RPA, l’amélioration qualitative des flux de données ainsi que leur traitement est un engagement que porte Almond auprès de ses clients pour mettre l’intelligence au cœur de l’automatisation et l’utiliser comme vecteur de création de valeur.

Sources documentaires

Teece, D.J., 2010. Business models, business strategy and innovation. Long range planning, 43(2), pp.172-194.

https://www.blueway.fr/blog/data-quality

Schneider, S. and Spieth, P., 2013. Business model innovation: Towards an integrated future research agenda. International Journal of Innovation Management, 17(01), p.1340001.

Priem, R.L., Li, S. and Carr, J.C., 2012. Insights and new directions from demand-side approaches to technology innovation, entrepreneurship, and strategic management research. Journal of management, 38(1), pp.346-374.

Maxwell Wessel, Aaron Levie, and Robert Siegel. November 2016. The Problem with Legacy Ecosystems. Harvard Business Review. pp.68 – 74

Hossein Hakimpoor, Khairil Anuar Bin Arshad, Huam Hon Tat, Naser Khani and Mohsen Rahmandoust. 2011. World Applied Sciences Journal 14 (7): 1008-1019. Artificial Neural Networks’ Applications in Management.

Jahnavi Mahanta. July 10, 2017. Introduction to Neural Networks, Advantages and Applications. Towards Data Science

Clayton Christensen, 2013, The Innovator’s Dilemma: When New Technologies Cause Great Firms to Fail, pp 77

E. Rumelhart, G. E. Hinton & J. L. McClelland. 1986. Parallel distributed processing: explorations in the microstructure of cognition. Chapter 2. pp.45-76

Di Stefano, G., Gambardella, A. and Verona, G., 2012. Technology push and demand pull perspectives in innovation studies: Current findings and future research directions. Research Policy, 41(8), pp.1283-1295.

Alexander Osterwalder. 2004. The Business Model Ontology. Hautes Etudes Commerciales de l’Université de Lausanne

Angelos Barmpoutis. 2012. CAP6615 Neural Networks for Computing. MWF, 8th period, TUR 2334. University of Florida

Ashish Sood and Gerard J.Tellis. 2005. Technological

Rafik ZBIRI

Consultant Digital Technology

Cyril EUZET

Manager Digital Technology

Sadok ELLOUZE

Consultant Digital Technology