26/04/2019

Cybersecurity Insights

WiFi et Déploiement : la base de connaissance du Wifi

Lorsque vient le sujet du déploiement du réseau, le WiFi fait bande à part en constituant en lui-même un domaine particulier. En quoi consiste succinctement les particularités d’un réseau WiFi, et surtout quelle est la manière de procéder lorsqu’il s’agit de déployer ce type de réseau ? C’est à cette question que nous allons tenter de répondre en trois articles avec la proposition d’une méthode universelle qui constitue une approche générique du mode de pensée à adopter face à ce type de problème.

Commençons tout d’abord par bien préciser ce qu’est le WiFi aujourd’hui. Deux organismes sont actuellement les acteurs principaux de cette norme :

- L’IEEE (Institute of Electrical and Electronics Engineers) est une association professionnelle mondiale qui a pour objectif de développer des normes de communications (entre autres) qui soient interopérables entre tous les équipements les implémentant. Ils sont à l’origine de la norme régissant les mécanismes du WiFi, c’est-à-dire le 802.11.

- La WiFi Alliance est un consortium qui possède réellement la marque « WiFi » et qui attribue et contrôle le logo WiFi pour tous les équipements certifiés être compatibles à la norme et donc capables d’opérer entre eux.

Le WiFi tel que défini par la norme agit donc en tant que protocole de communication pour la couche 1 du modèle OSI (niveau physique), ainsi que la première moitié de la couche 2 (niveau liaison). On parle alors de « trame » WiFi et non de « paquet » !

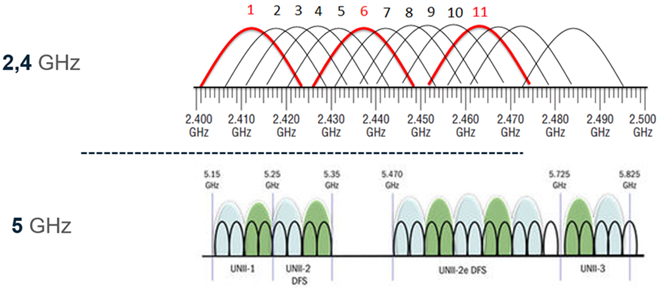

Il existe deux bandes de fréquences différentes sur lesquelles il est possible de communiquer, qui sont des bandes ouvertes sans licence (autrement dit, n’importe qui est autorisé à émettre sur ces bandes de fréquences dans les limites du respect de la loi sans avoir à obtenir de licence payante de la part de l’état). Ce sont les bandes du 2,4 GHz qui regroupe 13 canaux en France, malheureusement se recouvrant les uns les autres, et du 5 GHz, qui regroupe 19 canaux disjoints pour l’Europe.

Pour information, des discussions au niveau des régulateurs sont en cours pour « ouvrir » une nouvelle bande de fréquence sans licence pouvant être utilisée pour les futurs usages du WiFi : la bande des 6 GHz.

Pour continuer sur cette présentation rapide, ce sont principalement 3 paramètres distincts qui vont participer au fait d’avoir « un bon débit » une fois connecté au réseau WiFi d’un point de vue radio :

- La qualité du signal, qui dépend de la puissance d’émission de la borne WiFi (EIRP), de la distance entre la borne et le client, de la présence d’obstacle sur le trajet radio, de la présence d’interférence (niveau de bruit), de la puissance mesurée en réception par le client (RSSI), et bien sûr de la « clarté » avec laquelle le client peut faire la distinction entre le signal d’origine et le niveau de bruit qu’on nomme le « ratio signal sur bruit » (SNR). Cette qualité du signal va permettre au client et à la borne de négocier une certaine granularité de modulation pour échanger les données.

- La largeur de bande de fréquences qui correspond simplement à la largeur du canal utilisé pour communiquer. Un canal par défaut en 2,4 GHz ou en 5 GHz fait 20 MHz de large. En cas d’agrégation de canaux, en passant par exemple de 20 MHz à 40 MHz, la capacité à transmettre des informations sur la même période de temps est doublée, doublant ainsi le débit.

- Les flux spatiaux constituent une notion complexe à se représenter et à expliquer : au fur et à mesure du développement des communications radios, il a été démontré qu’il était tout à fait envisageable de considérer les « rebonds » faits par les ondes sur les obstacles environnants non pas comme des contraintes d’interférences, mais comme des avantages pour transmettre plusieurs informations en même temps arrivant à destination quasi simultanément. En ajoutant plusieurs radios des deux côtés (client et borne), il est possible de construire virtuellement des « flux spatiaux », autant qu’il existe de pair de radios client/borne. Il y a un lien fort entre cette notion et la technologie MIMO dont on voit souvent la notation 2×2:2 par exemple, signifiant que l’équipement présente 2 radios capables d’émettre, 2 radios capables de recevoir (potentiellement les mêmes), et la capacité de construire ainsi 2 flux spatiaux, multipliant ainsi le débit par 2 par rapport à une « simple » communication de radio unique à radio unique.

Enfin, les dernières notions importantes à considérer pour le déploiement d’infrastructure WiFi sont les différents types d’infrastructures qui, dans le cas d’environnements classiques en entreprise, se répartissent en trois catégories :

- Le mode autonome est le mode historique des bornes WiFi. Chaque borne était alors indépendante, avait pour charge toutes les fonctions radios et réseaux, et n’interagissait pas avec les autres bornes de l’infrastructure. Il était alors nécessaire de se connecter à chacune d’entre elles pour effectuer les configurations et les mises à jour. Ce mode n’est plus d’actualité pour la plupart des constructeurs et ne pourrait être envisagé que pour des cas de limitation de budget conséquent et de projets petits à l’échelle de quelques bornes tout au plus.

- L’architecture contrôlée est arrivée rapidement et est encore très présente aujourd’hui. Le principe initial est de déporter l’intelligence de toutes les bornes dans un seul et unique boitier à installer sur le réseau afin de les laisser se charger de la partie radio uniquement. Ce mode permet le déploiement de très nombreuses bornes, potentiellement sur plusieurs sites, dépendant d’un système de contrôleurs (au moins 2 pour la redondance). Dans ce type d’architecture, les flux radio des bornes à destination du réseau sont remontés centralement aux contrôleurs au travers du réseau filaire par des tunnels dit « CAPWAP », avant d’être commutés centralement par les équipements contrôleurs. Ainsi, ces architectures ont un défaut : en cas de panne des contrôleurs, l’ensemble des services WiFi ne fonctionnent plus. C’est pourquoi de nombreuses solutions actuelles proposent un mode de fonctionnement différent qui est de laisser l’intelligence réseau à la main des bornes pour effectuer la commutation localement (local switching). Ce type d’architecture reste toujours prisé pour sa fonction de centralisation des flux malgré ses défauts.

- Finalement, l’architecture managée est arrivée il y a une dizaine d’années. Celle-ci a pour objectif de conserver les fonctions de management et de supervision centralisées apportées par le contrôleur, mais en relocalisant l’intelligence au niveau des bornes WiFi en leur fournissant la capacité à s’organiser entre elles d’elles-mêmes. La brique « manager » devient alors purement logicielle, peut s’installer sur son réseau ou être disponible dans le Cloud, et ne constitue pas un point névralgique (ou SPOF : Single Point Of Failure) de notre solution. Si le manager tombe en panne, le reste de l’infrastructure continue à fonctionner sans problème, seules les fonctions d’administration et de supervision seront temporairement perdues. Le fonctionnement des architectures managées correspond bien nativement à la commutation locale des flux (local switching), mais il existe des solutions proposées par les constructeurs pour tunneliser certains types de trafic pour les besoins spécifiques de centralisation (central switching).

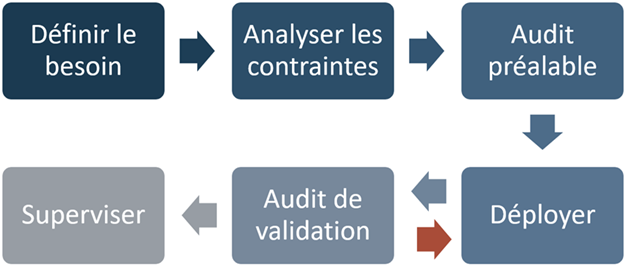

Le premier article de cette série touche à sa fin et nous a permis de réaliser un tour d’horizon du fonctionnement du WiFi qu’il nous est nécessaire d’intégrer pour comprendre les étapes d’un déploiement. Dans les deux articles suivants, nous formulons une proposition de méthodologie générique qui se présente de la manière suivante :

L’objectif du prochain article est de décrire les trois premières étapes de cette méthodologie :

1. Définir le besoin du service WiFi attendu, dans quelles zones et pour quels utilisateurs

2. Analyser les contraintes physiques et les contraintes radio de notre environnement

3. Réaliser un audit préalable sur plan ou sur site

Un troisième et dernier article de cette série présente les dernières étapes de cette méthodologie:

4. Élaborer une stratégie de déploiement de l’infrastructure Wifi

5. Réaliser un audit de validation et inventorier les types d’audit existants pour la vie de la solution WiFi

6. Mettre en place une supervision complète du service déployé.

Adrien GAILLARD

Consultant senior Infrastructure Security