04/03/2022

Cybersecurity Insights

Tensions géopolitiques et conflit entre la Russie et l’Ukraine | 4 Mars 2022 – Suivi de l’actualité

A mesure de l’intensification des tensions géopolitiques inhérentes au conflit entre la Russie et l’Ukraine, les événements et incidents cyber recensés et signalés sont de plus en plus nombreux. Ceux-ci se matérialisent principalement de deux façons, à savoir la désinformation et les opérations cyber offensives.

Intensification des cyberattaques

A l’issue du discours de Vladimir Poutine en date du 24 février 2022, l’armée russe est entrée sur le territoire Ukrainien, marquant le début des manœuvres offensives militaires aériennes et terrestres. La veille de son discours, des attaques par déni de service distribuées DDOS (1) ont été observées, ayant pour principales conséquences l’inaccessibilité pendant plusieurs heures des sites des ministères de la Défense, de l’Intérieur, des Affaires étrangères mais aussi de banques ukrainiennes.

De nombreux acteurs utilisent une variété de techniques et de nouveaux outils créant un paysage de menaces dynamiques que les éditeurs d’outils de protection tentent de couvrir au fur et à mesure des découvertes. On observe ainsi, l’apparition de codes malveillants destructeurs tels que WhisperGate, FoxBlade (aka HermticWiper / HermeticWizard) et SonicVote (aka HermeticRansom). D’après Microsoft, les comportements d’intrusion courants liés à ces attaques sont : une activité suspecte à distance, l’altération de l’antivirus et un accès illégitime au service LSASS. (2)

A titre d’exemple, quelques heures avant le discours de Vladimir Poutine, des chercheurs en sécurité d’ESET ont détecté le logiciel malveillant HermeticWiper qui aurait infecté des centaines de machines en Ukraine, rendu indétectable en raison de l’utilisation d’un certificat, attribué à une entreprise chypriote, empêchant la détection immédiate du code malveillant. La principale menace réside dans sa capacité à effacer des données ainsi que le Master Boot Record (MBR), rendant les ordinateurs inopérants. (3)

Le réseau satellite de Viasat et notamment le satellite KA-SAT était en partie indisponible, dès le 24 février 2022. L’une des conséquences tangibles a été l’indisponibilité d’Internet pour des centaines de milliers d’Ukrainiens et une dizaine de milliers de Français abonnés à Internet via Nordnet. La gestion à distance de quelques 6 000 éoliennes situées en Allemagne est également devenue impossible. L’attaque aurait potentiellement été conduite depuis la Russie, via le déploiement d’une mise à jour altérée générant un blackout sur certains modèles de modem, notamment utilisés par les services de sécurité et de défense Ukrainiens. (4)

A ce stade du conflit, aucun code malveillant actuellement utilisé dans le cadre de la guerre hybride n’a pour le moment été identifié dans l’écosystème cyber français. Nous observons cependant une augmentation des attaques opportunistes par hameçonnage s’appuyant sur l’actualité pour extorquer des informations ou installer des codes malveillants. Néanmoins, il est important de suivre l’évolution du conflit et d’anticiper toute escalade de la violence.

De plus, il faut prévoir une intensification des actions d’espionnage contre les gouvernements et entreprises des pays occidentaux.

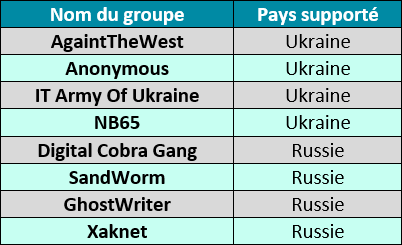

Opposition entre groupes d’hacktivistes

Le climat géopolitique actuel a déclenché des cyberattaques contre des cibles des deux côtés. La majorité de ces attaques ont été lancées par des groupes d’hacktivistes idéologiquement engagés dans l’un des deux camps. A titre d’exemple « IT Army of Ukraine », une armée numérique créée bénévolement après l’appel du ministre Ukrainien, Mykhailo Fedorov, à défendre le cyberespace de l’Ukraine, réunit aujourd’hui plus de 35 000 membres.

Le climat géopolitique actuel a déclenché des cyberattaques contre des cibles des deux côtés. La majorité de ces attaques ont été lancées par des groupes d’hacktivistes idéologiquement engagés dans l’un des deux camps. A titre d’exemple « IT Army of Ukraine », une armée numérique créée bénévolement après l’appel du ministre Ukrainien, Mykhailo Fedorov, à défendre le cyberespace de l’Ukraine, réunit aujourd’hui plus de 35 000 membres.

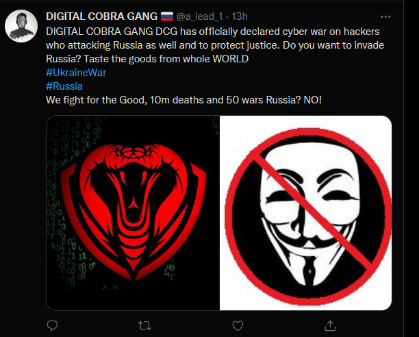

Ces groupes d’hacktivistes ont chacun déclaré la cyberguerre au camp opposé.

La vérification des affirmations communiquées par ces groupes est difficile, bien que les attaques DDoS semblent être relativement fiables, de nombreuses affirmations peuvent s’avérer fausses. (6)

Le groupe cybercriminel Conti, proposé en RaaS, basé en Russie et à l’origine d’une multitude de séries d’attaques rançongiciels, a déclaré publiquement son soutien à l’invasion russe, avant de retirer rapidement sa déclaration face à la réaction de ses partenaires. Peu de temps après cette déclaration, un ou plusieurs membres de Conti soutenant l’Ukraine se sont mis à divulguer d’importantes informations sur le groupe cybercriminel : discussions privées, codes sources, forums… Cela pourrait signer la fin du groupe cybercriminel. (7)

A l’inverse, LockBit a annoncé ne prendre aucun parti, potentiellement pour éviter un conflit interne. (8)

Des informations sont en cours de diffusion par des comptes Twitter @TrickBotLeaks et @TrickLeaks annonçant disposer de preuves de la coopération du FSB avec les membres du groupe cybercriminel Trickbot. Ces informations n’ont pour le moment pas été officiellement vérifiées. (9)

État des lieux du climat géopolitique

Le Président de la République l’a affirmé dans son discours, il faut s’attendre à une intensification dans les semaines à venir des attaques menées contre l’Ukraine. La réponse de la communauté internationale, et particulièrement l’Europe se matérialise essentiellement par des sanctions économiques. Les secteurs particulièrement visés sont le secteur financier, le secteur de l’énergie et des transports, et les biens à double usage (civil ou militaire).

Le 2 mars, sept banques russes ont été déconnectées du système financier international SWIFT. En conséquence, des réactions russes peuvent être attendues. En 2012, à la suite de l’exclusion de l’Iran de SWIFT, une série d’attaques DDoS émanent de l’Iran et visant des organismes bancaires américains avaient été constatées. Dans ce contexte, les services essentiels ukrainiens sont les cibles privilégiées de cyberattaques sur le modèle des attaques de type destruction de données.

Nos recommandations

Nous vous recommandons d’élever votre niveau de vigilance vis-à-vis de la sécurité de votre SI en cette période et d’assurer une surveillance continue (SOC). Si vous disposez d’ancrages (filiales, partenaires stratégiques, …) en Ukraine ou dans les pays de l’Europe de l’Est membres de l’OTAN, nous vous recommandons fortement d’évaluer les risques associés au contexte géopolitique et prendre toute mesure drastique nécessaire pour protéger votre SI.

Nous attirons plus particulièrement votre attention sur les mesures de prévention suivantes :

- Veiller à ce que les composants de sécurité (EDR, EPP, IPS, proxy, pare-feu, anti-spam…) soient opérationnels et à mettre à jour vos bases de signature et d’indicateurs de compromission.

- Veiller à la bonne application des correctifs de sécurité sur les systèmes utilisés, en priorité sur les actifs exposés sur internet, mettre en place des mesures de confinement pour les systèmes non patchés.

- Vérifier que les connexions externes (VPN, Citrix, UAG…) sont limitées au strict nécessaire et/ou durcir les accès, par exemple via une authentification multi-facteurs.

- Isoler les copies d’or des sauvegardes de vos équipements critiques et veiller au bon fonctionnement de la stratégie de sauvegarde et de restauration.

- Sensibiliser vos utilisateurs sur les attaques opportunistes de type hameçonnage s’appuyant sur l’actualité.

Enfin, nous vous conseillons de préparer un plan de continuité et de reprise d’activité afin de disposer des outils et méthodologies pour faire face à une menace de type rançongiciel ou « wiper » (malwares effaçant les données). Le bon fonctionnement de la stratégie de sauvegarde et restauration des données est essentiel.

Nous vous recommandons également de prendre en considération l’usage d’outils développés ou hébergés par des pays engagés dans le conflit géopolitique. Si vous disposez d’outils de substitution, il est préférable de les remplacer afin de diminuer l’impact du conflit sur votre système d’information.

En complément, en particulier dans le secteur industriel ou de l’énergie, il est fortement conseillé, sur vos micrologiciels, d’appliquer uniquement des mises à jour qualifiées ou de confiance.

Références

2 – https://msrc-blog.microsoft.com/2022/02/28/analysis-resources-cyber-threat-activity-ukraine/

5 – https://twitter.com/Cyberknow20/status/1499725665490599940?s=20&t=wjRSC0JXyPX9rJ2Ru8ONyQ

7 – https://blog.malwarebytes.com/threat-intelligence/2022/03/the-conti-ransomware-leaks/

9 – https://twitter.com/trickleaks?s=20&t=te3PfSUw-3x81LI0SRInMQ

Mathias GARCIAU

Manager SOC CERT CWATCH

Albane GIROLLET

Consultante Governance, Risks & Compliance

Chloé GREDOIRE

Consultante Governance, Risks & Compliance

Alia SAADI

Consultante Governance, Risks & Compliance