13/11/2023

Cybersecurity Insights

La norme ISO 27005 2022 : un basculement dans l’univers des risques ?

L’organisation ISO a publié en octobre 2022 une version révisée (Edition 4) de la norme ISO/CEI 27005 portant des préconisations pour la gestion des risques liés à la sécurité de l’information. Cette édition fait suite à trois précédentes éditions de cette norme (en 2008, 2011 et 2018) et apporte son lot d’évolutions. Almond vous propose dans ce présent article un top 3 de ces changements normatifs et des précisions sur leurs implications directes dans les travaux des Risk Managers[1] au sein des organisations.

TOP 3 des changements normatifs ISO 27005 : 2022

Alignement avec la norme ISO/IEC 27001:2022

Evolution du processus de gestion des risques en sécurité de l'information

Rapprochement avec la méthodologie d'analyse de risques EBIOS Risk Manager

Alignement avec la norme ISO/IEC 27001 :2022

L’ISO 27005 : 2022 renforce son rôle de guide pour satisfaire les exigences d’un SMSI (Système de Management de la Sécurité de l’Information) en matière de gestion des risques en démultipliant les orientations à destination des responsables du SMSI.

La formulation du titre de la norme est en elle-même signe d’un rapprochement « Sécurité de l’information, cybersécurité et protection de la vie privée – Préconisations pour la gestion des risques liés à la sécurité de l’information » alors que la 27001 : 2022 s’intitule « Sécurité de l’information, cybersécurité et protection de la vie privée – Systèmes de management de la sécurité de l’information ».

L’ISO 27005 : 2022 déploie un paragraphe entier « 10. Exploiter les processus SMSI connexes » dédié aux recommandations de mise en œuvre de la gestion des risques dans le cadre d’un SMSI. Le paragraphe « 10.4 Informations documentées » met l’accent sur la conservation des informations documentées relatives au processus d’appréciation et de traitement du risque et ses résultats conformément aux attentes d’un SMSI selon l’ISO 27001 : 2022.

Impact pour le Risk Manager ?

- Ce développement de la norme vers les exigences relevant d’un SMSI indique que le risk manager de toute organisation se doit d’être plus exigeant en termes de respect du processus de gestion de risques, de circuit de validation et de traçabilité. L’accent est mis sur le rôle d’approbateur des risques, du plan de traitement des risques et des risques résiduels[2] des propriétaires de risques (8.6.2). La norme ISO 27001 spécifie que des propriétaires de risques doivent être désignés, la 27005 : 2022 ancre le rôle de ces propriétaires. La nouvelle version de la 27005 est aussi l’occasion d’indiquer au risk manager d’être vigilant sur les « moyens de maîtrise »[3] sélectionnés pour traiter les risques, de s’appuyer sur l’annexe A de la 27001 et la 27002 pour les formuler et de faire de leur efficacité sur la réduction du risque un levier d’arbitrage pour les maintenir ou non au plan de traitement des risques.

Evolution du processus de gestion des risques en sécurité de l’information

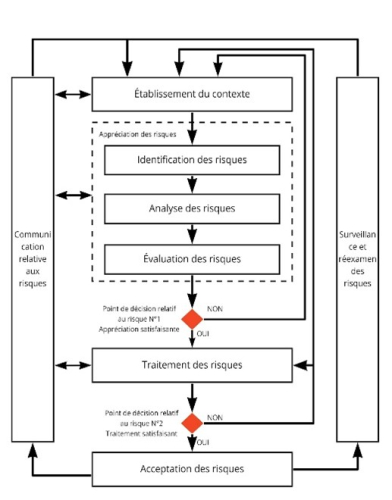

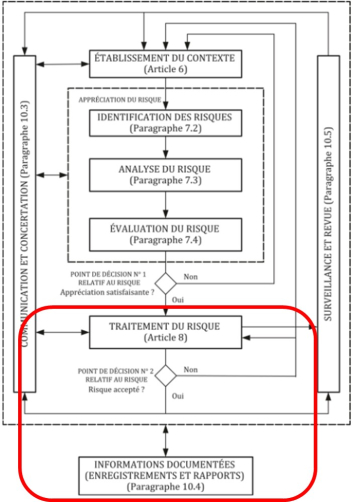

Le processus de gestion des risques en sécurité de l’information est la pierre angulaire de la norme ISO 27005. Dans sa nouvelle version 2022, ce processus a subi quelques modifications. La phase d’acceptation des risques est désormais absorbée par la phase de traitement du risque. Cette phase couvrait dans la 27005 : 2018 l’activité d’acceptation du plan de traitement de risques et des risques résiduels par la Direction de l’organisation. Désormais, cette activité fait partie intégrante du processus de traitement des risques et se concrétise par l’approbation par les propriétaires de risques (§ 8.6.2) et l’acceptation du risque résiduel (§ 8.6.3). Elle se matérialise en outre par le second point de décision « Risques accepté ? ». Quant à la phase de préparation de la documentation et des rapports de l’analyse de risque autrefois sous-entendue, elle est explicitement représentée dans la nouvelle version du processus à travers la brique « Informations documentées » positionnée en socle du processus.

Processus de gestion des risques selon l’ISO 27005 : 2018

Processus de gestion des risques selon l’ISO 27005 : 2022

Impact pour le Risk Manager ?

- Ces évolutions du processus de gestion des risques ne changent pas fondamentalement les tâches du risk manager. Cependant à l’étape traitement du risque, il conviendra d’avoir élaboré un plan de traitement de risques priorisé et de le faire approuver par les propriétaires de risques. Le risk Manager est aussi très attendu sur la préparation des niveaux de risques résiduels au regard des moyens de maîtrise sélectionnés au plan de traitement et de leur efficacité. Ces risques résiduels seront challengés et acceptés par les propriétaires de risques par rapport aux critères d’acceptation du risque définis. La brique « Informations documentées » permet de mettre en exergue la nécessité de documenter le processus et les résultats de l’appréciation du risque. Il est recommandé au risk manager de pouvoir présenter sa méthodologie d’analyse de risques, ses échelles, les risques identifiés, les niveaux de risques, les propriétaires de risques, les mesures de traitement du risque et leur priorisation, ainsi que toute justification des décisions relatives aux risques. L’insistance sur l’information documentée rejoint les exigences 27001 et pallie un défaut de documentation souvent observé dans les organisations. Notez que la terminologie des options de traitement du risque a bougé mais sur le fond, rien ne change : le maintien du risque devient la prise de risque et la réduction du risque devient modification du risque.

Rapprochement avec la méthodologie d'analyse de risques EBIOS Risk Manager[4]

Le changement le plus significatif de la norme ISO 27005 est l’insertion de la méthodologie EBIOS Risk Manager dans le corps même de la norme et ses annexes. Pour rappel, une norme est établie par l’organisme de normalisation international ISO (International Standard Organization) et développe les grands axes à suivre dans un domaine précis à l’échelle internationale. A contrario, une méthodologie n’est pas produite par un organisme de normalisation. Elle est l’œuvre de groupes d’experts, ne répond pas au formalisme d’une norme, donne des orientations pour réaliser les axes normatifs et chaque organisation est libre de choisir la méthodologie qu’il souhaite. L’ISO a fait le choix d’absorber au sein de sa norme de nombreux éléments méthodologiques EBIOS Risk Manager. Ce positionnement devrait pousser à l’international cette méthodologie inscrite dans le paysage francophone. Cette insertion se matérialise tout d’abord dans la terminologie de la norme :

- Les menaces ou scénarios d’incident deviennent des scénarios de risques (Ateliers 3 et 4 EBIOS RM).

- L’identification des menaces devient l’identification des risques liés à la sécurité de l’information (Ateliers 3 et 4 EBIOS RM).

- Les risques de sécurité de l’information se déclinent en scénarios stratégiques (approche basée sur les événements[5]) et en scénarios opérationnels (approche basée sur les biens[6]) (Ateliers 3 et 4 EBIOS RM).

- La notion de source de risque[7] et d’objectif visé[8] se déploie à travers les scénarios de risque comme point de départ à l’origine des scénarios (Atelier 2).

- Dans l’approche basée sur les événements, il est fait état d’un concept sous-jacent d’évaluation d’événements et de leurs conséquences lors de la phase d’établissement du contexte correspondant aux événements redoutés de l’atelier 1 EBIOS RM.

- Au sein de l’annexe A.2.2. les biens essentiels sont associés aux valeurs métiers (Atelier 1 EBIOS RM).

- Le paragraphe 6.2. Identification des exigences de base des parties intéressées fait écho au socle de sécurité[9] de l’atelier 1 EBIOS RM.

- En résumé, on passe d’une menace qui peut exploiter des vulnérabilités[10] pour atteindre les biens supports de l’organisme dans l’ISO 27005 : 2018 à une source de risque qui peut exploiter des vulnérabilités pour atteindre les biens supports sous-jacents des processus et informations clés de l’organisme et conduire à la réalisation des événements redoutés par le métier dans l’ISO 27005 : 2022.

La norme 27005 : 2022 reprend les cycles de gestion des risques décrits dans EBIOS RM, un cycle stratégique au cours duquel on revoit l’ensemble de l’analyse de risques et un cycle opérationnel plus fluctuant et réactif à des changements d’un ou plusieurs entrants de l’analyse de risques qui ne conduiront pas à la révision complète de l’analyse de risques.

Les annexes de la norme regroupent in extenso des éléments du Guide EBIOS Risk Manager 2018 ou de ses fiches méthodes publiés par l’Agence Nationale de Sécurité des Systèmes d’Information (ANSSI) tels que :

- Echelle de conséquences (Tableau A.1)

- Echelle de vraisemblance (Tableau A.2)

- Echelle d’évaluation avec matrice des risques à trois couleurs (Tableau A.6)

- Exemples et modes opératoires habituels (Tableau A.7)

- Exemples d’objectifs visés (Tableau A.9)

- Appréciation du risque basée sur des scénarios de risque (Figure A.4)

Impact pour le Risk Manager ?

- La méthode EBIOS Risk Manager n’est pas explicitement mentionnée dans la norme ISO 27005 : 2022 mais son empreinte est lisible pour tout risk manager connaisseur de cette méthode. La norme indique qu’un risk manager doit s’assurer que la méthode qu’il choisit permette d’adopter une approche basée sur des événements de sécurité craints par les métiers et d’être en capacité de descendre d’un cran pour identifier les vulnérabilités des logiciels, serveurs, … avec les opérationnels IT qui permettraient la concrétisation de ces événements. Afin d’être conforme aux recommandations de la 27005 : 2022, il est de fait plus aisé de s’orienter vers une méthode EBIOS Risk Manager mais la porte n’est pas fermée pour d’autres adaptations méthodologiques. Le tournant bas niveau, plus opérationnel s’expriment aussi dans les annexes de la norme (A.2.5.3 et A.2.7) relatives à l’appréciation des vulnérabilités techniques et la surveillance des scénarios de risques par des capacité de détection (type SOC/SIEM). La norme conseille ainsi de lier les activités du risk manager aux activités de surveillance de l’organisme.

Préconisations

A la lumière des évolutions de la norme ISO 27005 : 2022, Almond préconise aux risk managers :

- D’adopter une méthodologie EBIOS Risk Manager ou une méthode qui s’en rapprocherait articulant des scénarios de risques haut niveau et bas niveau ;

- De désigner des propriétaires des risques, de les sensibiliser, mobiliser et fédérer autour de l’exercice d’analyse de risques ;

- De nourrir son plan de traitement des risques à partir des standards de sécurité et notamment l’annexe A de la 27001 et la 27002 et de challenger les mesures par rapport à leur apport sécurité ;

- De déployer une méthode d’appréciation de l’efficacité des mesures de traitement du risque sur le risque permettant de légitimer les mesures et de fiabiliser les risques résiduels ;

- De documenter leur processus de gestion des risques et les résultats de chaque itération d’analyse de risques ;

- De créer des ponts entre Risques, Cyber Threat Intelligence pour identifier les sources de risques, Détection SOC/CERT pour orienter la détection par les risques craints et Tests d’intrusion pour éprouver la vraisemblance des risques.

Cette nouvelle version de l’ISO 27005 n’est pas un basculement dans l’univers des risques, elle vient confirmer une tendance de fond, l’analyse de risques n’est plus un exercice ponctuel sur un coin de table mais un pilier de l’amélioration continue de la sécurité auditable.

Sources

- [1] Risk Manager : toute personne qui est responsable du pilotage du processus d’appréciation et de traitement des risques en sécurité de l’information.

- [2] Risque résiduel : le risque qui demeure après la mise en œuvre des mesures de traitement du risque.

- [3] Moyens de maîtrise : mesures de sécurité qui permettent de maîtriser le risque et notamment de le réduire à un niveau acceptable.

- [4] Méthodologie EBIOS Risk Manager : approche d’appréciation et de traitement du risque numérique publiée par l’ANSSI avec le soutien du Club EBIOS en 2018.

- [5] Evénement : préjudice lié à l’atteinte de l’une des activités métier étudiée de l’organisme en question. Notion se rapprochant de l’événement redouté au sens EBIOS Risk Manager : événement qui porte atteinte à un critère ou un besoin de sécurité d’une valeur métier (exemple : fuite d’informations de R&D, interruption de la production d’un produit…)

- [6] Biens : biens au sens de biens essentiels/valeurs métiers (informations ou processus ayant une valeur pour un organisme tels que les informations de R&D d’une organisation, ses informations clients, son processus de fabrication et distribution de produits) et biens supports (composants du système d’information sur lesquels reposent une ou plusieurs valeurs métier tels que les équipes, serveurs, PC, datacenters, dossiers papier…).

- [7] Source de Risque : élément, personne, groupe de personnes ou organisation susceptible d’engendrer un risque (exemples : services étatiques, concurrents, cybercriminels…).

- [8] Objectif visé : finalité visée par une source de risque selon ses motivations (exemples : voler des informations à des fin lucratives ou d’espionnage industriel, diffuser un message idéologique…).

- [9] Socle de sécurité : référentiels de sécurité applicables au périmètre, leur état d’application, l’identification et la justification des écarts de conformité.

- [10] Vulnérabilité : faille dans un actif ou une mesure de sécurité existante.

- La norme ISO 27005 – Sécurité de l’information, cybersécurité et protection de la vie privée — Préconisations pour la gestion des risques liés à la sécurité de l’information – Quatrième Edition – 2022-10

- https://www.ssi.gouv.fr/actualite/management-du-risque-revision-de-la-norme-iso270052022/#:~:text=L’ISO%20a%20r%C3%A9cemment%20publi%C3%A9,en%20s%C3%A9curit%C3%A9%20de%20l’information

- https://www.ssi.gouv.fr/guide/la-methode-ebios-risk-manager-le-guide/

- Club EBIOS – lien-ebiosrm-iso27005 (club-ebios.org)

Florence EXMELIN

Manager Governance, Risks & Compliance

Maryam DHASSI

Consultante Governance, Risks & Compliance