14/09/2021

Cybersecurity Insights

Gestion des risques SSI et lutte contre la corruption : une approche mutualisée

L’émergence des nouvelles règlementations internationales, européennes et nationales incite les acteurs privés et publics à se responsabiliser, et ce dans de nombreux domaines socio-économiques. Ce changement de paradigme oblige les entreprises à adopter une approche par le risque permettant dans un premier temps de détecter leurs faiblesses pour, dans un second temps, se mettre en conformité. Le prisme couramment utilisé est alors celui de l’analyse des risques. Les méthodes d’analyse des risques diffèrent selon le contexte de l’étude, la nature des aléas, les objectifs de conformité mais à bien des égards, elles peuvent se compléter.

L’un des sujets permettant d’illustrer cette opportunité est celui de l’évaluation du risque lié aux tiers. Les tiers désignant en l’espèce les organismes externes avec lesquels une entreprise est en relation pour maintenir son activité (fournisseurs, sous-traitants, clients, partenaires…). Ces tiers peuvent parfois bénéficier d’un accès privilégié aux informations et systèmes de l’organisation, un accès certes proportionné au périmètre de leur mission mais qui fait peser des risques sur la société avec laquelle ils collaborent. Ces risques transverses font l’objet d’un examen minutieux notamment dans deux domaines : la sécurité des systèmes d’information et la lutte anticorruption. Etant donné que ces univers sont a priori très éloignés, cela peut brouiller les pistes d’actions communes. C’est pourquoi l’analyse de l’imbrication des différents travaux relatifs à la gestion des risques liés aux tiers semble ici judicieuse.

Vers une convergence des approches méthodologiques en matière de risque tiers

L’analyse du risque lié aux tiers : un sujet éminemment d’actualité

Que ce soit pour apprécier le niveau de sécurité informatique d’un tiers ou son niveau d’intégrité, il existe des textes de référence, méthodes normes et règlementations spécifiques à chaque situation. Parmi ceux-ci, on peut citer pour la sécurité de l’information et des systèmes associés la norme ISO 27001, la Loi de Programmation Militaire (LPM) et les standards du NIST, ainsi que la réglementation relative à la protection des données à caractère personnel (RGPD). Côté lutte anti-corruption, la loi Sapin II est un exemple emblématique.

La norme ISO 27001 est une norme internationale portant sur la gestion de la sécurité de l’information. Publié en octobre 2005 et révisé en 2013 et 2017, ce standard définit les exigences de sécurité en matière de management des systèmes d’information pour tous types d’organisations. L’objectif est de protéger les ressources qui permettent de collecter, stocker, traiter et diffuser de l’information contre la perte, le vol ou l’altération.

La loi Sapin II quant à elle est entrée en vigueur le 1er juin 2017. Elle a pour but de renforcer la transparence relative aux activités économiques des entreprises et de lutter contre la corruption. Elle s’applique aux entreprises de plus de 500 salariés, dont le chiffre d’affaires est supérieur à 100 millions d’euros.

Le Règlement général sur la protection des données (RGPD), quant à lui, est entré en vigueur le 25 mai 2018. L’objectif principal est de renforcer la protection des données personnelles, de responsabiliser les acteurs qui traitent ces données, et d’harmoniser la réglementation au niveau européen. Le RGPD s’applique à toutes les entreprises, organismes publics et associations qui traitent les données personnelles de personnes physiques qui se trouvent sur le territoire de l’Union Européenne ou de citoyens européens.

Un point commun semble rapprocher ces normes et réglementations : les risques que font encourir les tiers doivent être examinés dès le déclenchement de la mise en conformité. En effet, les échanges inter-entreprises sont de nos jours largement portés par les systèmes d’information. La sécurité des informations qui y sont contenues et l’intégrité des acteurs ayant accès à ces données sont donc primordiales. L’écosystème d’une société ne se réduit plus désormais à ses seuls collaborateurs et à sa clientèle. Tout un réseau d’acteurs intervient sur le cycle du produit, du service ou à l’appui d’une fonction support, offrant par la même occasion de nouveaux points d’entrées pour nuire à une organisation. Le risque lié aux tiers doit dès lors être analysé avec la plus grande attention pour permettre ensuite de l’atténuer au maximum. C’est pourquoi les autorités publiques et les organismes de normalisation incitent les entreprises à être plus prudentes et à surveiller de près leurs tiers.

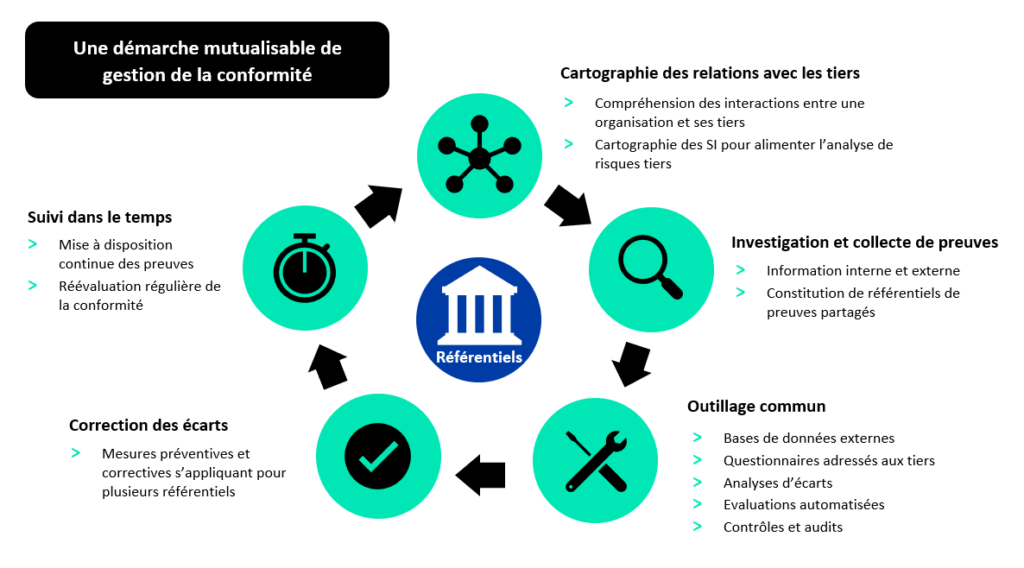

Une approche mutualisée de ces sujets au travers d’une méthode et d’outils peut dès lors permettre un gain d’efficacité et une meilleure visibilité de l’ensemble de ces relations.

La cartographie du système d’information : un socle commun et un prérequis à l’analyse du risque tiers

De nombreuses entreprises proposent aux organismes publics et privés un large choix de services pour accompagner la mise en conformité. Les entreprises sont ainsi poussées à multiplier les outils relatifs à chaque réglementation, bien que certaines approches de gestion du risque puissent être mutualisées.

La cartographie du système d’information (SI) est un outil indispensable dans le domaine de la sécurité informatique. Elle permet de connaître l’ensemble des éléments constitutifs du SI, d’identifier les tiers avec lesquels l’entreprise échange des informations et les flux qui sous-tendent ces échanges. Grâce à sa vision globale (métier, applicative et infrastructure), elle s’intègre dans une démarche générale de gestion des risques. Les organisations concernées par la loi Sapin II peuvent donc se baser sur les cartographies réalisées en sécurité informatique pour alimenter celles qui doivent être élaborées dans le cadre de la lutte contre la corruption. Il en va de même pour les organisations concernées par le RGPD, qui peuvent se baser sur ces cartographies pour alimenter celles qui doivent être élaborées dans le cadre de la mise conformité au RGPD. Les relations avec les tiers seront préalablement explicitées, il suffira donc de procéder à l’identification des risques de corruption susceptibles d’émerger et des risques de non-conformité au RGPD. Les risques diffèrent mais les relations avec les tiers demeurent identiques.

Une expertise nécessaire à la mise en place d’une approche mutualisée

Optimiser la démarche d’investigation

Le parallèle entre la loi Sapin II et la sécurité de l’information est présent lors de l’élaboration de la cartographie mais aussi dans l’ensemble de la démarche de gestion de la conformité. Pour suivre le niveau de conformité d’un tiers, il faut le tester, l’évaluer, lui adresser des recommandations et suivre son évolution sur les points de vigilance.

La phase d’évaluation nécessite de collecter des informations et des preuves auprès du tiers pour attester de son intégrité ou du degré de sécurité déclaré. Il est alors primordial de croiser l’information interne et externe.

Dans le domaine légal, on vérifie que le tiers dispose d’une recommandation, d’une expérience reconnue pour le service à effectuer, de schémas de rémunération licites. A cette information interne s’ajoute un questionnaire externe permettant de vérifier l’identité du bénéficiaire effectif pour éviter les détournements. Enfin, il est possible d’utiliser des outils tels que des bases de données externes permettant de recueillir des informations sur les listes de sanctions, de condamnations, les bénéficiaires effectifs, les personnes politiquement exposées.

En sécurité des systèmes d’information, le tiers, quand il n’est pas supervisé à l’aide de solution dynamique (i.e. le Security Rating d’Almond, qui permet de combiner analyse externe indépendante, remplissage de questionnaires, fourniture de preuves et monitoring continu) répond à des questionnaires de sécurité et fournit une documentation qui permet d’évaluer son niveau de maturité. Les résultats de ces évaluations servent alors à s’assurer de la liste des exigences de sécurité qui couvriront tous les risques identifiés. Elles devront être converties en clauses de sécurité jointes en annexe d’un contrat entre l’entreprise et le tiers, ce contrat devant prévoir la surveillance du risque tout au long de la relation par différents mécanismes tels que, le cas échéant, la fourniture de tableaux de bord incluant des indicateurs orientés sécurité, des comités de pilotage abordant spécifiquement la sécurité, la gestion des incidents de sécurité, des audits de sécurité, des exercices de continuité informatiques….

La démarche est sensiblement la même, si ce n’est identique, sur le sujet de la conformité à la réglementation relative à la protection des données à caractère personnel.

A ce stade, les acteurs contribuant à la mise en conformité (services conformité, juridique, cabinets de conseil etc.) ne tirent sans doute pas encore suffisamment parti des liens existants entre les disciplines, ces approches de collecte / recherche d’information sur les tiers ne se nourrissant que rarement mutuellement.

Au lieu de traiter les sujets les sujets GDPR, SSI et corruption en parallèle, il serait intéressant d’exploiter les résultats d’une investigation pour enrichir la suivante ou de mener en combinaison la recherche d’informations sur l’intégrité et la sécurité des tiers. Une approche mutualisée consisterait à s’appuyer sur les outils et process d’investigation de la SSI pour collecter les preuves, exploiter les bases de données publiques et consolider les informations sur les niveaux de risques. On pourrait ainsi constituer et partager des répertoires de preuves qui allègeraient la collecte et favoriseraient le suivi simultané de la conformité à plusieurs référentiels.

Développer des outils multifonctionnels

De nombreuses sociétés de conseil proposent des outils adaptés aux référentiels de conformité qui s’appliquent à leurs clients : pré-évaluation, procédures d’évaluation, cartographies et analyses des risques, tests automatisés, dispositifs de contrôle, audits de suivi.

Les outils pré-packagés couvrent le plus souvent les référentiels phares du domaine d’expertise de la société de services. Une telle entreprise développe par exemple une offre de services autour des normes ISO, du RGPD, des réglementations sectorielles en SSI. Un prestataire de services juridiques s’assure du respect des lois anti-corruption à l’aide de ses procédures et dispositifs de contrôle de la légalité.

La responsabilisation croissante des organisations rend nécessaire le développement d’une solution « tout en un » pour évaluer des tiers au regard de leur conformité à l’ensemble des standards. Cela permettrait d’adopter une approche pluridisciplinaire améliorant l’efficacité et la qualité de la gestion des risques liés aux tiers.

En définitive, une approche commune de gestion de la conformité pourrait être un réel gain de temps et de productivité pour les entreprises, par le biais de process, d’outils et de compétences transverses applicables à de multiples référentiels.

Florence EXMELIN

Consultante GRC

François EHLY

Manager GRC

Francesca SERIO

Manager GRC

Luc DELPHA

Partner

Soukaina BICHARA

Consultante GRC

Sébastien ASSELIN

Consultant senior GRC

Albane GIROLLET

Consultante GRC

Clément DELBAR

Consultant GRC

Marine ADREIT

Consultante GRC