13/04/2021

Cloud Insights

Pourquoi les nouveaux enjeux Cloud et Cyber imposent d’auditer vos sauvegardes ?

La recrudescence des attaques cyber de type ransomware ou wiper, nous démontre que le rôle des sauvegardes va bien au-delà de ce pourquoi il a si souvent été pensé.

La sauvegarde, une assurance non-optionnelle

Le dispositif de sauvegarde au sein d’un système d’information a longtemps été conçu pour restaurer quelques données, un serveur ou une partie du système d’information. C’est également la solution de secours technique historique sur laquelle s’appuie les plans de reprise d’activité. Le récent incendie ayant touché les datacenters d’OVHCloud, ainsi – voire plus généralement – que la recrudescence des attaques cyber de type ransomware ou wiper, nous démontre que le rôle des sauvegardes va bien au-delà de ce pourquoi il a si souvent été pensé.

Au vu des menaces actuelles et à venir, et de la croissance des environnements cloud qui incitent à héberger des sauvegardes en ligne, les questions sont désormais les suivantes :

Suis-je en mesure de restaurer mon système d’information en cas :

De perte totale et instantanée de toute ou partie mon patrimoine IT ? De compromission technique d’actifs critiques ?

Répondre à ces questions nécessite de donner de la valeur – donc du temps et des moyens – à une infrastructure ne créant justement aucune valeur directe pour l’entreprise. C’est bien là toute la question, et tout l’enjeu. La sauvegarde, in fine et dans le but qu’on lui adresse, n’est autre qu’une assurance couvrant les préjudices et dommages envers le patrimoine informationnel de l’entreprise. C’est par ce prisme que les moyens qu’on lui confère doivent être décidés, en adéquation avec les analyses de risques et leurs priorités au sein des entreprises.

Mener un état des lieux sous l’angle du scénario du pire

La première étape de cette démarche, implique de réaliser un état des lieux de son dispositif de sauvegarde/restauration actuel.

Ce diagnostic ne doit pas être un énième audit qui contenterait les attentes de commissaires aux comptes ou du contrôle interne pour valider ou remédier quelques défaillances dans le processus de réalisation des sauvegardes sur un échantillon de périmètre.

Non, il s’agit bien là d’une question de survie pour les entreprises nécessitant de conduire un état des lieux sous l’angle de la prévention des attaques cyber ainsi que du scénario du pire.

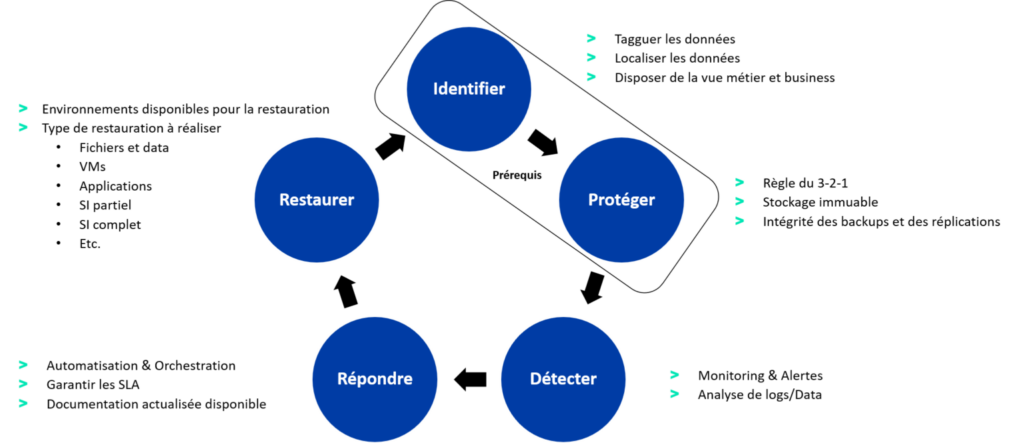

Afin de conserver des repères sur la méthodologie à adopter et d’avoir une approche pragmatique, le référentiel cybersécurité NIST, appliqué au périmètre de sauvegarde/restauration, constitue un cadre de travail solide :

Les cinq fonctions du référentiel cybersécurité NIST appliquées à la sauvegarde

Identifier...

On ne peut protéger et sauvegarder que ce que l’on connait. La première étape consiste donc à revoir son organisation et sa gouvernance pour :

- Valider l’identification des besoins métiers (RTO/RPO) et en décliner des politiques de sauvegardes cohérentes ;

- Identifier les périmètres du SI à sauvegarder en fonction de leurs criticités ;

- Définir les rôles et responsabilités de l’ensemble de la chaine de sauvegarde en mode nominal et en mode réponse à incident.

Protéger...

La sauvegarde est l’ultime recours pour remettre à flot les données d’une entreprise à la suite d’un incident majeur, mais elle est également un actif du SI et intégré à celui-ci. Ces deux caractéristiques imposent d’appliquer des protections spécifiques pour en assurer la résilience et l’intégrité.

En termes d’architecture, il est indispensable d’isoler et de protéger l’infrastructure de sauvegarde par une segmentation réseau. Dans le scénario du pire, le serveur de sauvegarde est le premier maillon de la chaine de reconstruction du SI, il doit donc bénéficier d’un PRA spécifique accompagné d’un plan de remise en service de l’infrastructure de sauvegarde. Pour garantir un haut niveau de résilience, valider la règle du 3-2-1 et du 3-2-1-1-0, recommandée par exemple par la société Veeam, s’avère également être une bonne pratique élémentaire.

La règle du 3-2-1 et du 3-2-1-1-0

La règle du 3-2-1 pour se préserver efficacement de l’indisponibilité des données

- Disposer au moins de trois copies de vos données ;

- Stocker ces copies sur deux supports différents ;

- Conserver une copie de la sauvegarde hors site.

La règle du 3-2-1-1-0 pour atteindre l’Ultra-résilience

- 1 copie des données doit être sur un support immuable (en mode objet) ;

- 0 erreur lors du processus de vérification des données.

Source : Atelier Veeam IS DAY2018

Détecter...

L’infrastructure de sauvegarde doit être incluse dans un processus de contrôle up-and-running au même titre que les autres services du SI qui le nécessitent. Ainsi, l’ensemble de la chaine de sauvegarde doit être monitorée afin d’obtenir la visibilité nécessaire sur les capacités et performances ; les sauvegardes en échec doivent être traitées sans exception et le processus de sauvegarde doit être fiabilisé pour les réduire au maximum. Il convient également d’être en mesure de détecter les signes avant-coureurs d’une menace de type cryptolocker ou wiper. En effet, ce type d’attaque induit des comportements particuliers sur les serveurs, tel que l’augmentation de la charge CPU ou la montée en charge des performances des disques de stockage.

L’intégrité des données et l’exploitabilité des données sauvegardées doivent régulièrement être contrôlées avec les outils à disposition – comme rafraichir les bases de développement avec les données de production régulièrement pour valider la conformité des données par les développeurs – ou en investissant dans des technologies dédiées à cet effet, comme les fonctionnalités de restauration instantanée du marché sans impact sur la production.

La production de reportings adaptés aux interlocuteurs intervenants sur l’ensemble de la chaine – équipes de production, administrateurs, RSSI, DSI – est une composante essentielle dans l’objectif de disposer d’une vue exhaustive de l’état de santé du dispositif de sauvegarde de manière régulière.

Répondre...

En cas d’incident majeur et/ou d’attaque cyber, l’objectif est de pouvoir réagir dans des conditions préparées en amont. Cela signifie de pouvoir garantir les SLAs métiers et/ou clients (identifiés en étape 1) grâce à une architecture de sauvegarde dont les composants sont conçus pour supporter ces niveaux de services. Réagir rapidement et en adéquation avec les attentes nécessite de mettre en œuvre des mécanismes techniques d’automatisation et d’orchestration sur les actifs éligibles de la chaine de reprise.

Restaurer...

Ne pas connaitre sa capacité à restaurer peut entrainer des effets irréversibles dans une situation où celle-ci est la dernière solution pour reconstruire son SI.

Plusieurs bonnes pratiques sont à mettre en œuvre :

- Identifier des scénarios de restauration à réaliser (notamment le scénario du pire) ;

- Identifier et maitriser l’ensemble de vos outils de restauration, en fonction des scénarios certaines technologies seront plus efficaces que d’autres (Réplication, SnapShot, Librairie de sauvegarde…)

- Mettre en œuvre des tests de restauration sur chaque scénario préétabli ;

- Valider les RTO et RPO réels ;

- Réaliser des mises en situation réelles et des tests de restauration grandeur nature dans une optique de reconstruction du SI ;

- Vérifier régulièrement l’exploitabilité des sauvegardes et leur lisibilité.

Également, il convient d’explorer les capacités offertes par les outils actuels. Comprendre les niveaux de licences associés et les fonctionnalités couvertes par les technologies de sauvegarde/restauration est indispensable pour bénéficier de l’ensemble des options à votre disposition. Sur ce point, nous pouvons par exemple citer les mécanismes de restauration instantanée proposés par la société Rubrik dans son offre Cloud Data Management ; trop peu utilisées chez nos clients et offrant des leviers efficients pour tester les restaurations.

Le stockage immuable, désormais incontournable

Le stockage des sauvegardes nécessite une protection continue permettant de pouvoir les récupérer rapidement lorsque le stockage primaire est compromis. Les options de stockage immuable permettent de stocker les données afin de les protéger contre toute forme d’écriture ou altération. Nous avons listé ci-dessous différents types de médias, il convient de définir en amont votre besoin pour choisir celui qui correspondra à votre mode de fonctionnement.

A retenir

Implémenter un plan de sauvegarde / restauration

- Protéger les serveurs de sauvegarde et leurs composants

- S’assurer de la résilience des données par la règle du 3-2-1 et aller plus loin avec le 3-2-1-1-0, avec un indispensable stockage objet immuable des sauvegardes

- Connaitre les cartes que vous avez en main, maitriser les outils qui vous permettent de restaurer de la donnée.

- Disposer de différents mécanismes de restauration

- Chiffrer les données sauvegardées

- Orchestrer et automatiser les restaurations

- Vérifier l’exploitabilité des sauvegardes

Se préparer à restaurer

- Maitriser les mécanismes et technologies

- Formaliser les scénarios

- Tester, tester, tester…tester.

Etre prêt à répondre en situation réelle

- Disposer d’un plan de communication

- Disposer d’une liste d’experts à contacter pour organiser la réponse à incident

- Déclencher la chaine décisionnaire établie en amont

- Etre prêt à restaurer de façon sécurisée et dans quel ordre

- Etre à jour sur les options de restauration disponible

Udaya LEOST

Manager Digital Technology

Julien COURAUD

Expert cybersécurité