03/04/2018

Cybersecurity Insights

WiFi, santé et législation

Depuis les débuts de sa mise en place, le Wifi est sujet à controverse concernant l’impact sur la santé au même titre que les technologies radios mobiles. Il existe plusieurs études à l’heure actuelle qui statuent aussi bien dans le sens de sa dangerosité que de son innocuité, dépendant principalement des objectifs des auteurs ou mandataires de ces mêmes études. L’étude la plus récente en date à notre connaissance est celle de l’Institut National de Santé Publique du Québec (INSPQ*) d’Avril 2016 qui expose les problématiques de manière neutre.

L’idée ici n’est pas de débattre des résultats de ces articles mais de présenter les problématiques présentes actuellement en entreprise, les puissances effectives d’émission des ondes radios du Wifi ainsi que les exigences concernant la santé qui peuvent être invoquées aussi bien par la loi que par les entités responsables de la santé des salariés (CHSCT à l’heure actuelle, Comité d’Hygiène, de Sécurité et des Conditions de Travail). Bien entendu, les informations fournies ici sont propres au périmètre français uniquement, à la date de rédaction de cet article. Celui-ci sera mis à jour si la législation évolue ou si les informations fournies deviennent obsolètes.

Puissance légale d’émission radio

L’ANFR (Agence Nationale des Fréquences*) est l’organisme français qui établit et vérifie l’application des règles de répartition des fréquences radios en France, en accord avec les instances supérieures représentées par l’ETSI au niveau de l’harmonisation européenne ou même l’UIT qui émet des règlementations très générales concernant l’allocation des bandes de fréquence. L’ANFR n’alloue cependant pas les bandes de fréquence directement aux utilisateurs, elle se charge de découper le spectre radio par usage et de fournir certaines bandes aux organismes affectataires qui peuvent être aussi bien l’ARCEP (dans le cas des bandes 2,4 GHz et 5 GHz) que le CSA, mais aussi des administrations comme le CNES, les services de météorologie ou d’aviation civile, ou encore des ministères comme celui de l’Intérieur, de la Défense et de la Recherche.

L’ANFR se charge donc d’éditer chaque année un document officiel récapitulant les usages définis par bande de fréquence portant le nom de Tableau National Récapitulatif des Bandes de Fréquences : TNRBF*. Le schéma ci-dessous reprend les informations données ci-dessus en présentant les organismes équivalents à l’UIT et à l’ETSI.

En plus de déterminer l’usage des bandes de fréquences : sans licence pour le 2,4 GHz et le 5 GHz, l’ANFR définit aussi pour la France les puissances maximales auxquelles il est possible d’émettre suivant les bandes précises d’utilisation. Le tableau suivant récapitule les informations des puissances d’émissions maximales en WiFi toujours en France :

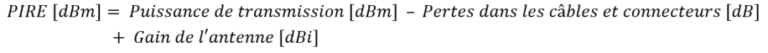

Les puissances définies ici correspondent bien à la PIRE, ou EIRP en anglais, c’est-à-dire la puissance réelle calculée directement en sortie de l’antenne, et ramenée à une antenne omnidirectionnelle parfaite (isotrope) :

Avec, pour rappel la définition du décibel pour 1 mW si besoin :

Puissance réelle d’émission Wifi

Une complexité vient s’ajouter aux éléments précédents : les différents constructeurs ne présentent pas de la même manière la puissance configurée sur les bornes. Certains utiliserons une échelle de 1 (maximum) à 5 (minimum) comme Cisco, d’autres donnent la valeur en dBm comme Aruba, d’autres encore directement la valeur en mW. Attention d’ailleurs à bien prendre en compte la puissance ajoutée par l’antenne comme vu dans la partie précédente pour le calcul de la PIRE : pour les points d’accès omnidirectionnels classiques, les antennes sont de 2,14 dBi ou 5,14 dBi.

Toutes les informations trouvées sur les fiches techniques des points d’accès, des antennes ou des clients Wifi sont toujours exprimées en mW ou en dBm. Nous allons voir avec la partie suivante que la tâche n’est pas simplifiée pour permettre la comparaison avec les valeurs demandées par les CHSCT.

Indicateurs santé et comparaison

En effet, les puissances d’émission dont on a parlé précédemment sont exprimées seulement en puissance brute et correspondent donc à la « puissance instantanée » mesurée à quelques centimètres au maximum de la borne ou de l’émetteur radio. Qu’en est-il si on s’éloigne du point d’accès ? Le rayonnement étant omnidirectionnel, quelle est la proportion du signal radio total qui est reçue par le corps ? Comment calculer cette puissance reçue, autrement dit aussi « absorbée » en fonction de la distance ?

C’est tout l’enjeu des CHSCT : déterminer une valeur seuil d’absorption des ondes qu’il ne faut pas dépasser. En effet, en France il n’existe pas de loi précisant des seuils d’absorption, les entités de santé s’appuient souvent sur la directive européenne 2004/40/CE* ou encore sur le décret français n°2016-1074 (JORF 182)* pour le code du travail, effectif depuis Janvier 2017 (seuil maximum de 61 V/m, s’appliquant difficilement au WiFi). Les CHSCT n’expriment donc pas ces valeurs en dBm ou en mW car elles ne correspondent pas tout à fait à aux mesures d’absorption, ils utilisent plutôt la valeur du champ électrique. Cette mesure se fait en Volt par Mètre (V/m) ou encore en Watt par Mètre au carré (W/m²). La valeur seuil souvent évoquée est de 0,67 V/m pour certains CHSCT qui correspond à 1190 µW/m², on trouve aussi parfois la valeur de 0,2 V/m soit 106 µW/m².

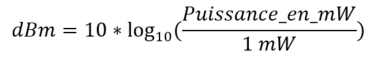

La formule qui permet de trouver la valeur approximative en µW/m² à partir du champ électrique en V/m :

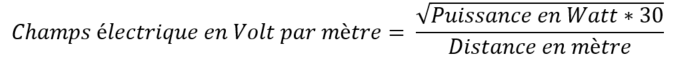

La correspondance entre la puissance en émission (en Watt) et la valeur du champs électrique (V/m) en fonction de la distance par rapport à l’émetteur est calculée avec cette formule :

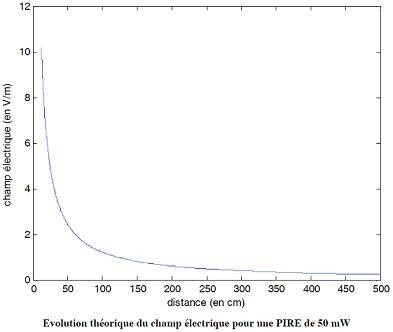

Ainsi, à partir d’une puissance d’émission définie, il est tout à fait possible d’établir à quelle distance nous atteindrons une valeur seuil précise de champs électriques. Pour une borne émettant à pleine puissance de 100 mW, la valeur seuil de 0,67 V/m est atteinte à partir de 2,59 mètres du point d’accès et nous sommes logiquement au-dessus de ce seuil en s’en rapprochant (0,2 V/m est atteint à 8,66 mètres).

Voici ci-dessous un graphique représentant l’évolution théorique du champ électrique d’une borne émettant à 50 mW, gradué en centimètre en abscisse :

Il existe un tableau Excel* qui permet de retrouver toutes les valeurs décrites plus haut automatiquement, mis à disposition par le site Electrosmog.

Ainsi, vous possédez tous les outils pour calculer la valeur théorique du champ électrique en fonction d’une PIRE donnée, qui permet de répondre aux interrogations des CHSCT en entreprise.

Il existe des outils spécifiques (champmètre) pour relever la valeur du champ électrique pour mener des audits dans le cadre de la santé comme le Esmogtec ESI23 (peu précis), le Cornet ED-15 (valeur en temps réelle) ou encore le NHT 310 (300€, précis et enregistre les données sur une journée). Les appareils certifiés peuvent monter à des prix avoisinant les 10 K€ et vont jusque 50 K€ pour du matériel de recherche ou de très grande précision.

Notes

- Attention, les puissances indiquées d’émission des bornes Wifi sont à relativiser : ce sont des puissances limites maximales et l’émission n’étant pas en continu, il faudrait prendre en compte le Duty Cycle pour réaliser une évaluation plus précise.

- Les calculs et informations présentés sont valables pour établir le niveau de champ électrique perçu lorsqu’il n’y a qu’une seule borne émettrice. Il faudrait faire la somme des signaux radios environnant pour avoir une valeur estimative plus précise de champ électrique en un point donné.

- Enfin, pour les téléphones et les communications 2G/3G/4G on parle souvent de l’indice DAS qui représente l’échauffement thermique potentiel induit par l’absorption des ondes électromagnétique qui s’exprime en W/kg. Dans l’UE, la limite légale du DAS d’un téléphone est de 2 W/kg, mais la majorité des téléphones n’émettent pas au-delà d’une certaine puissance impliquant un DAS de 1 W/kg. Si nous calculions le DAS pour une émission en WiFi, nous obtiendrions une valeur approximative entre 0,01 W/kg et 0,1 W/kg.

Liens externes

INSPQ

ANFR

TNRBF (bande 2,4 GHz page 138 ; bande 5 GHz page 148 à 150)

Directive Européenne n°2004/40/CE

Décret français n°2016-1074

Electrosmog tableau

Adrien GAILLARD

Consultant senior Infrastructure Security