11/05/2022

Cybersecurity Insights

Attaques ciblées sur les systèmes OT

Bulletin d’alerte Almond

Si ces dernières années ont vu les attaques ciblant des entreprises industrielles croître[1], cette croissance adopte depuis quelques semaines une trajectoire exponentielle. Dans un contexte global de montée de la menace, les entreprises industrielles apparaissent comme des cibles de choix et font face à la multiplication d’outils conçus spécifiquement pour viser leurs systèmes OT (Operational Technology).

Si ces dernières années ont vu les attaques ciblant des entreprises industrielles croître[1], cette croissance adopte depuis quelques semaines une trajectoire exponentielle. Dans un contexte global de montée de la menace, les entreprises industrielles apparaissent comme des cibles de choix et font face à la multiplication d’outils conçus spécifiquement pour viser leurs systèmes OT (Operational Technology).

Parmi les attaques recensées, on peut noter le ransomware qui a paralysé en février 2020 une installation de compression de gaz naturel maintenue anonyme. Selon le CISA qui est intervenu auprès de cette entreprise, l’attaquant est entré dans le réseau au travers d’une campagne de Spearphishing sur le système d’information de l’organisation. Une fois l’accès gagné, un ransomware non identifié a été déployé sur les deux réseaux, à savoir IT (Information Technology) et OT. N’ayant plus la possibilité « lire et d’agréger les données opérationnelles en temps réel », et les besoins en disponibilité et en traçabilité étant importants, il a été décidé d’arrêter les opérations pendant environ 2 jours. Une perte de productivité et un impact financier ont été déplorés.

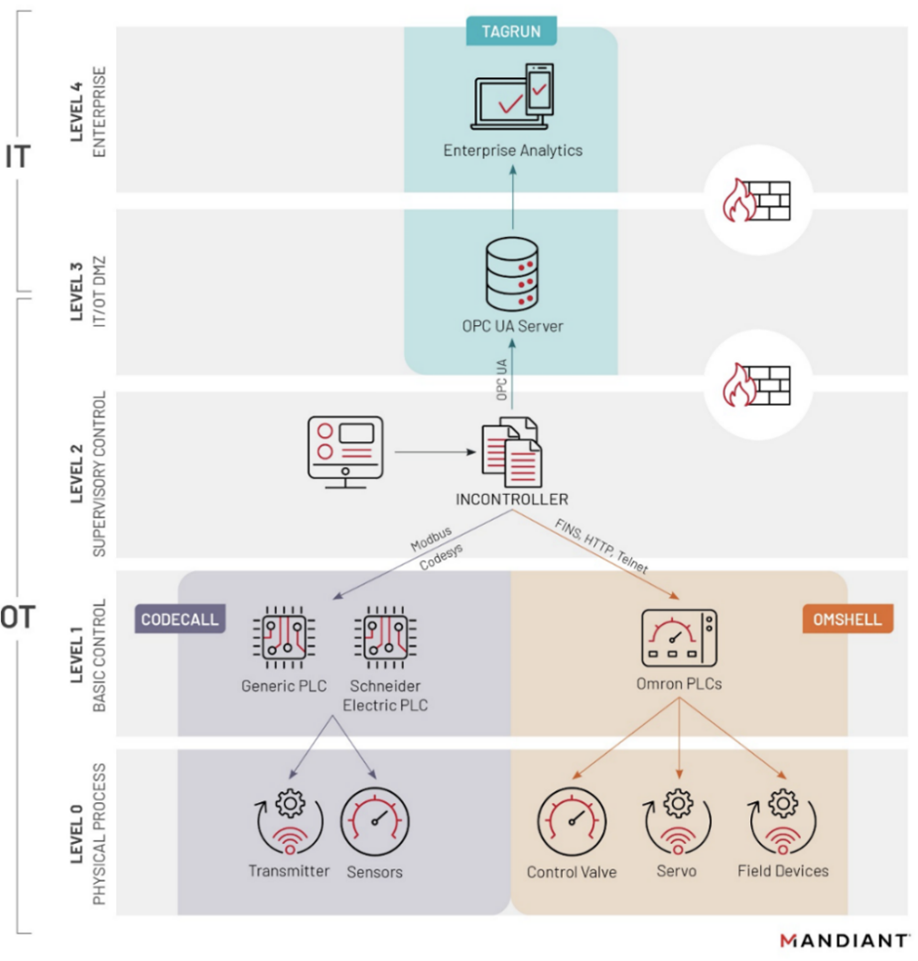

Plus récemment, en lien avec la Guerre en Ukraine, de nouveaux outils d’attaque ciblant les systèmes OT, et particulièrement les systèmes de contrôle industriels (ICS), ont fait leur apparition. Parmi ces Advanced Persistent Threat (APT), on peut citer INCONTROLLER (alias PIPEDREAM), qui vise les dispositifs d’automatisation des machines et de contrôle de surveillance et d‘acquisition de données (SCADA) sur les systèmes OT, notamment les automates programmables de Schneider Electric et d’Omron.

Cet ensemble d’outils semble avoir des capacités de perturbation, de sabotage voire de destruction physique. La capacité d’attaque de ce package d’outils sur mesure est semblable à celle des malwares TRITON, STUXNET, et INDUSTROYER qui était à l’origine de la panne de courant en Ukraine en 2016 et dont une nouvelle version émerge (INDUSTROYER 2).

INCONTROLLER est composé de trois outils principaux : TAGRUN, CODECALL et OMSHELL :

- Analyse des serveurs OPC UA sur un réseau

- Lecture de la structure des serveurs OPC UA

- Lecture/écriture de valeurs de balise pour les données sur un serveur OPC UA

- Compromission d’informations d’authentification par force brute

- Sortie des fichiers de journalisation

Interagit, scanne, et attaque des PLC de la marque Schneider Electric.

- Identification des appareils compatibles Schneider Electric et Modbus sur le réseau

- Connexion à des périphériques spécifiques via Modbus ou Codesys

- Registres de périphériques de lecture/écriture sur Modbus

- Demande de l’identité d’un appareil à partir d’une session via Modbus

- Définition, vidage ou chargement de fichiers de macro de commande

- Exécution de commandes spécifiques à un périphérique sur Codesys

- Recherche et identification des périphériques Omron sur le réseau

- Effacement de la mémoire du programme de l’appareil et réinitialisation de l’appareil

- Chargement de la configuration de sauvegarde et des données de sauvegarde à partir de l’appareil ou restauration des données sur l’appareil

- Activation et connexion du démon telnet sur l’appareil, téléchargement et exécution facultative d’une charge utile ou d’une commande arbitraire

- Connexion à une porte dérobée et exécution arbitraire de commandes

- Capture du trafic réseau

- Tuer des processus arbitraires en cours d’exécution sur l’appareil

- Transfert de fichiers vers l’appareil

Ces outils sur mesure permettent à l’attaquant d’envoyer des commandes personnalisées via les protocoles réseaux industriels (OPC UA, Modbus, Codesys) afin de de couper les connexions et d’obliger une nouvelle authentification de l’utilisateur, de faire du déni de service, etc. Associés à deux outils supplémentaires en cours d’analyse, INCONTROLLER peut être utilisé pour mener une attaque sur les systèmes Windows sur les environnements IT et/ou OT (exploitation de la CVE-2020-15368 et d’une porte dérobée).

L’impact potentiel de ces attaques dans le monde réel, leur caractère tangible et facilement corrélable à des pertes (humaines et financières) en font des outils de plus en plus intéressants pour différents types de groupes (états, criminels, hacktivistes). Cet intérêt accru se traduit par une montée en compétence des attaquants, visible à travers l’exploitation de protocoles purement industriels mêlée à des attaques sur des systèmes IT, et explique l’augmentation significative d’attaques graves déplorées sur des systèmes industriels.

Les autorités américaines et françaises ont publié un bulletin d’alerte à destination des infrastructures critiques pour le renforcement de leur sécurité. Elles proposent quelques mesures d’atténuation :

- Établir et maintenir une cartographie détaillée du réseau OT, et identifier les actifs critiques supportant les fonctions métier afin de réagir plus vite et efficacement en cas d’attaque.

- Isoler les systèmes et les réseaux SCADA des réseaux IT de l’entreprise et d’Internet. Limiter toute communication entrante ou sortante sur les périmètres ICS/SCADA.

- Limiter les connexions réseau des systèmes SCADA aux seuls postes de travail de gestion autorisés.

- Vérifier la bonne configuration du pare-feu de manière à restreindre les flux à ceux qui sont strictement essentiels.

- Réduire la surface d’exposition des parcs industriels à travers un VPN ou du filtrage IP.

- Vérifier que les logiciels anti-malware et de prévention d’intrusion sont actifs sur les postes.

- Changer régulièrement les mots de passe des équipements accédant au système SCADA. Utiliser des mots de passe complexes.

- Mettre en œuvre le principe du moindre privilège.

- Assurer la mise à jour des plans de continuité des opérations et/ou les plans de continuité des activités.

- Formaliser et tester le plan de réponse à incidents plusieurs fois dans l’année.

- Désactiver les services et les protocoles non utilisés.

- Mettre en œuvre une collecte et une rétention des journaux des systèmes SCADA, des équipements de routage et de filtrage.

- S’assurer que les VPN et les autres systèmes d’accès à distance sont mis à jour.

- Protéger les systèmes de gestion Windows en configurant Windows Defender Application Control (WDAC), Credential Guard et Hypervisor Code Integrity (HVCI).

- Installer des solutions de détection et de réponse (EDR) sur les équipements compatibles.

- Sensibiliser les équipes à la cybersécurité.

- Investiguer les comportements de déni de service ou de coupure de connexion, qui se manifestent par des délais dans le traitement des communications.

- Si votre entreprise est victime d’une attaque, prenez contact avec les autorités compétentes qui proposent leur assistance (par exemple : l’ANSSI en France, la CISA aux Etats-Unis).

- Définir et appliquer un processus d’encadrement des intervenants tiers, sur place ou à distance pour sécuriser les activités de supervision, d’administration ou de maintenance.

Alban RECLY

Consultant Governance, Risks & Compliance

François EHLY

Manager Governance, Risks & Compliance

Chloé GREDOIRE

Consultante Governance, Risks & Compliance

Witchel MERVEILLE

Consultant Governance, Risks & Compliance