17/07/2020

Cybersecurity Insights

Annulation du Privacy Shield ! Quels impacts sur votre conformité au RGPD ?

16 juillet 2020, annulation du Privacy Shield par la CJUE ! Coup de tonnerre ou simple péripétie juridique sans conséquence pratique ? Comment les DPO et autres responsables de la protection des Données à Caractère Personnel doivent-ils appréhender cette décision et quelles actions doivent-ils engager pour en tenir compte ?

Les experts d’Almond livrent ci-dessous leurs perceptions de cette décision et de ses implications pratiques.

Tous ceux qui se sont appuyés sur ce texte pour assurer la conformité au RGPD de leurs transferts de données hors EU ou envisageaient d’y avoir recours doivent désormais composer avec une nouvelle donne. Mais est-ce vraiment une surprise, quelles sont les difficultés induites et quelles sont les pistes à envisager pour pallier cette annulation ?

Une annulation prévisible

Cette décision n’arrive probablement pas à un moment propice, les DPO, RSSI, DSI… étant déjà très sollicités du fait des transformations que la crise du COVID-19 a entraînées dans les processus métiers et IT. Toutefois depuis la signature de cet accord, le risque d’annulation planait sur ce texte et les souvenirs de l’annulation du texte antérieur, le Safe Harbor, n’étaient jamais très loin. C’est pourquoi lors des audits de conformité en matière de protection des données réalisés chez nos clients, un risque était systématiquement soulevé lorsqu’un transfert hors UE reposait sur le Privacy Shield.

Pour rappel, le RGPD autorise les transferts hors UE dans son article 44 du RGPD, si et seulement si, ils sont encadrés :

Une décision d’adéquation au sens de l’article 45

Par des garanties adéquates au sens de l’article 46 telles que les clauses types de protection adoptées par la Commission

Par des règles d’entreprises contraignantes au sens de l’article 47 telles que les BCR

Par une des exceptions régies par l’article 49

En dehors de ces cas, le transfert hors UE n’est pas autorisé. A noter que l’accès depuis un pays hors UE à des données hébergées en UE, est considéré comme un transfert hors UE.

Le Privacy Shield représentait la décision d’adéquation pour le transfert des données avec les Etats Unis. Pour l’adoption de cette décision, la Commission a toutefois autorisé la limitation de la protection des données à caractère personnel en assurant la primauté des exigences relatives à la sécurité nationale, à l’intérêt public et au respect de la législation américaine, permettant ainsi sur ces fondements (appréciés par les autorités américaines) une remise en cause possible dans les droits fondamentaux des personnes dont les données régies par le RGPD, étaient transférées vers les Etats-Unis. La CJUE s’est principalement fondée sur ces limitations pour annuler le Privacy Shield, décidant qu’elles n’étaient pas encadrées de manière équivalente au droit de l’UE, notamment par le principe de proportionnalité et sur la limitation au strict nécessaire des programmes de surveillance par des autorités de droit américain.

Ainsi, en l’absence de décision d’adéquation, l’exportateur de données (responsable de traitement ou sous-traitant) et le destinataire des données doivent dès aujourd’hui adopter de nouvelles mesures assurant des garanties appropriées en faveur de la personne concernée, pour compenser l’insuffisance de la protection des données par les Etats-Unis.

Or dans cette même décision, la CJUE n’a pas invalidé les Clauses Contractuelles Types rédigées par la Commission pour le transfert de données à caractère personnel vers des sous-traitants établis dans des pays tiers (https://eur-lex.europa.eu/legal-content/FR/TXT/?uri=CELEX%3A32010D0087), estimant que ces clauses garantissent un niveau de protection adéquat sur base contractuelle et imposent des mécanismes de contrôles, notamment via l’obligation de l’exportateur des données et le destinataire du transfert de vérifier au préalable que le niveau de protection est respecté.

Comment rester conforme au RGPD ?

Les Clauses Contractuelles Types au sens de l’article 46 du RGPD, peuvent constituer un mécanisme privilégié, à utiliser en remplacement du Privacy Shield.

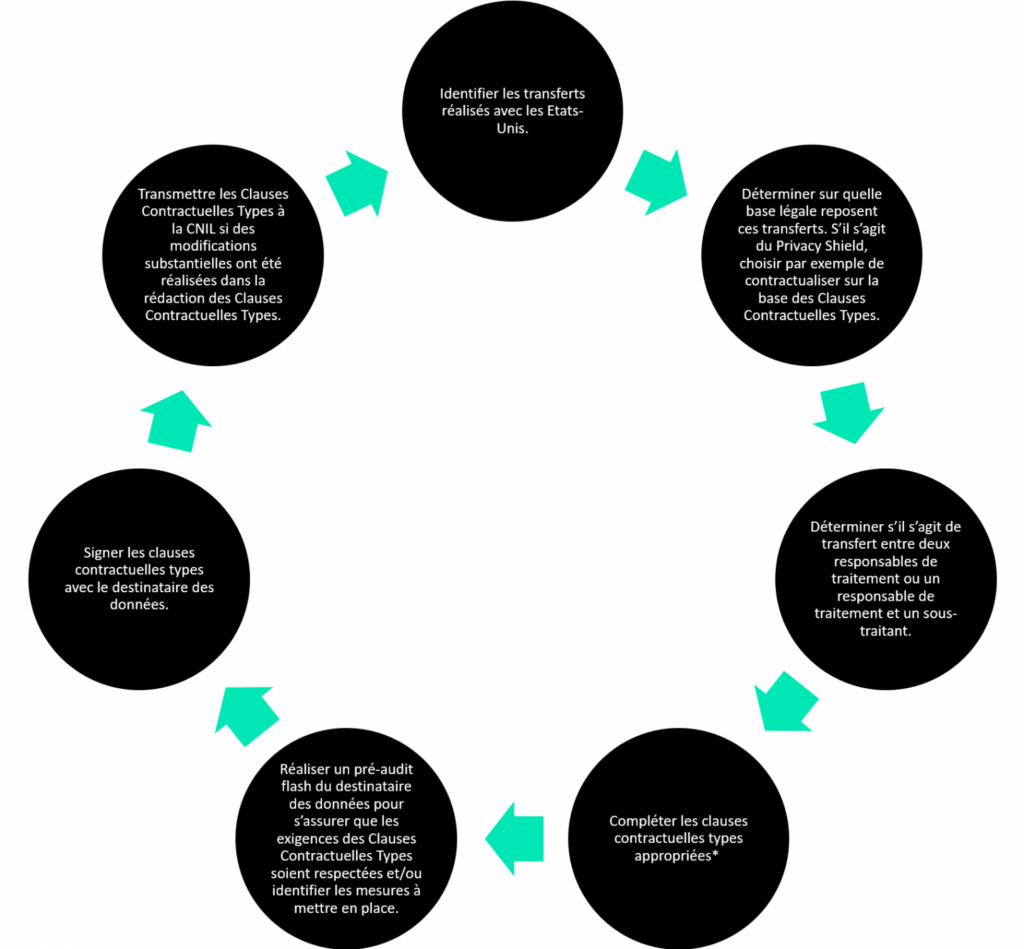

Si votre organisation est impactée par cette annulation, voici les étapes à réaliser en tant qu’exportateur de données :

*https://www.cnil.fr/sites/default/files/atoms/files/cct_2001_responsable_de_traitement.pdf

A noter que si le destinataire des données transfère également ces données à un tiers, il devra également signer avec ce tiers les Clauses Contractuelles Types.

Prévoyez que ce plan d’action peut difficilement être déployé en quelques jours, notamment si vous transférez des données à un nombre important de tiers aux Etats-Unis, ou si par exemple la relation contractuelle se base sur un service souscrit via un site internet, sans possibilité de négocier les termes du contrat, comme c’est souvent le cas avec les plateformes marketing. Nous vous conseillons donc d’initier ce chantier au plus tôt.

Par ailleurs, nous recommandons fortement de conserver des traces écrites et datées de toutes les actions qui sont menées dans le cadre de ce projet, notamment afin de disposer d’une trace auditable de la volonté de votre organisation de se mettre en conformité. Ceci pour le respect du principe d’accountability.

Cette décision n’empêche donc pas les entreprises soumises au RGPD de transférer des données à caractère personnel vers les Etats-Unis, mais elle invalide la base légale sur laquelle la grande majorité de ces transferts étaient réalisés. D’autres mécanismes existent pour réaliser ces transferts conformément au droit de l’Union, bien qu’en pratique les DPO devront comme à leur habitude s’armer de patience et de courage pour les mettre en œuvre.

Cette décision rappelle également l’importance de réaliser une veille sur ces sujets et de pouvoir avec pragmatisme transformer les informations issues de cette veille en actions concrètes pour la protection des DCP et la conformité de l’organisation. Projets que Almond mène avec passion et professionnalisme depuis plus de 10 ans.

Lien vers l’arrêt CJUE 16 juillet 2020, C-311/18, Data Protection Commissioner contre Facebook Ireland Ltd, Maximillian Schrems : http://curia.europa.eu/juris/document/document.jsf?text=&docid=228677&pageIndex=0&doclang=FR&mode=lst&dir=&occ=first&part=1&cid=9849510

Francesca SERIO

Manager Governance, Risks & Compliance