23/04/2024

Cybersecurity Insights

Les caméras biométriques lors des JO de Paris, à l’épreuve de la règlementation sur les données personnelles

Evènement international d’exception, loi d’exception. A l’aube des Jeux Olympiques 2024, la France est devenue le premier pays de l’Union européenne à légaliser la surveillance biométrique.

Les arguments mis en avant relatifs à la sécurité (entre autres repérer les colis suspects, prévenir les mouvements de foule massifs) ont permis de basculer vers une modernisation des méthodes de sécurité et de surveillance dans l’espace public. C’est dans ce contexte que la question de l’équilibre entre sécurité et garantie des libertés individuelles s’est posée.

Caméra augmentée ou caméra biométrique, quelle est la différence ?

En matière de vidéosurveillance, on distingue les caméras intelligentes ou caméras augmentées d’une part et les caméras biométriques d’autre part.

Pour les premières, leur objectif est de catégoriser et d’analyser les données grâce à l’intelligence artificielle sans identifier une personne de manière unique.

En revanche, les caméras biométriques se distinguent des caméras augmentées. La CNIL donne deux critères pour les distinguer : la nature des données traitées et l’objectif du dispositif. Un dispositif de reconnaissance biométrique, la reconnaissance faciale par exemple, traite des données de caractéristique physique, physiologique ou comportementale et a pour objectif d’identifier de manière unique une personne.

- Catégoriser et analyser les données grâce à l’intelligence artificielle

- Non

Traite des données de caractéristique physique, physiologique ou comportementale

Oui

Cette distinction est d’autant plus pertinente, qu’elle comporte des conséquences juridiques. En effet, le traitement des données biométriques qui a pour finalité d’identifier une personne de manière unique est interdit sauf exception (Article 9 du RGPD).

Selon le RGPD, dans quel cas peut-on faire usage de la caméra biométrique ?

En principe, le RGPD interdit l’usage des données biométriques. Toutefois, le traitement de ces données est autorisé si la personne consent à ce type de traitement, ou bien si le traitement est nécessaire pour des motifs d’intérêt public important à condition de prévoir des mesures appropriées et spécifiques pour la sauvegarde des droits fondamentaux et des intérêts de la personne concernée.

Un cadre juridique renforcé

Comme nous avons pu le voir précédemment, l’usage des caméras biométriques est déjà encadré par le RGPD. Toutefois, afin de préciser son usage, les caméras de surveillance ont fait l’objet d’un renforcement juridique.

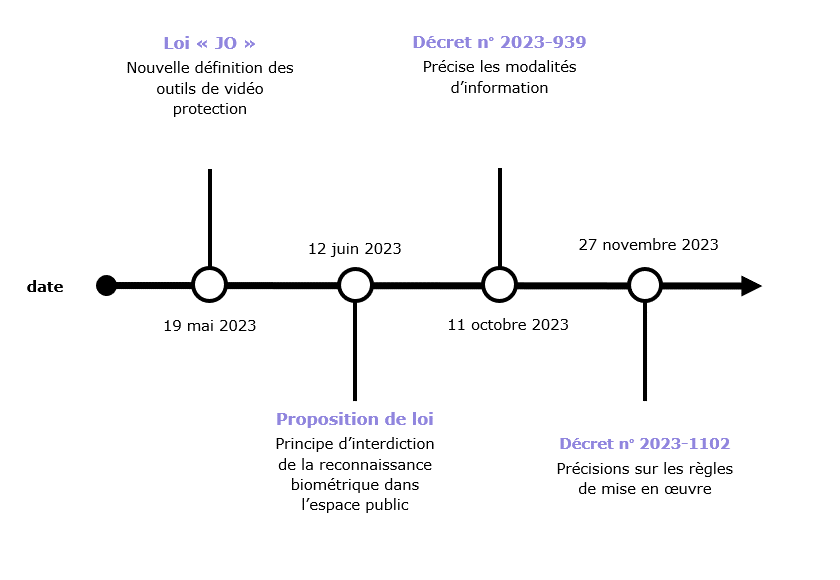

Dans la loi n° 2023-380 du 19 mai 2023, dite la loi « JO », le législateur a modifié les dispositions du code de la sécurité intérieure (CSI) qui porte sur la vidéoprotection. Par exemple, l’article L.251-1 du CSI, qui porte sur la définition des outils de vidéoprotection, parlait d’« enregistrements visuels », désormais le terme utilisé est plus large « les systèmes de vidéoprotection ». Cette modification permet d’intégrer dans le CSI les nouveaux outils de vidéoprotection qui n’entraient pas dans l’ancienne définition, comme l’usage de la caméra biométrique.

Le 12 juin 2023, le Sénat a adopté une proposition de loi relative à la reconnaissance biométrique dans l’espace public. Cette proposition de loi se veut rassurante et déclare vouloir écarter le risque d’une société de surveillance. Le principe suivant a été posé : celui d’une interdiction de l’identification biométrique à distance et sans le consentement des personnes, dans l’espace public et les espaces accessibles au public, que cette identification s’opère en temps réel ou a posteriori. La proposition de loi précise qu’il s’agit d’un régime expérimental d’une durée de trois ans qui a pour objet d’encadrer les cas d’usage exceptionnels justifiés par un intérêt public supérieur.

Le 11 octobre 2023, le décret n° 2023-939 a été adopté. Ce décret est relatif aux modalités de pilotage et d’évaluation de l’expérimentation de traitements algorithmiques d’images légalement collectées au moyen de systèmes de vidéoprotection et de caméras installées sur des aéronefs. L’un des apports de ce décret est de préciser les modalités selon lesquelles le public et les agents concernés sont informés de l’expérimentation de ces traitements. Il en ressort les points suivants :

- La CNIL doit être informée de l’expérimentation.

- L’information doit être présente sur le site du ministère de l’intérieur.

- L’information doit contenir les éléments suivants : énumérer les évènements prédéterminés que les traitements algorithmiques sont autorisés à détecter, décrire le fonctionnement général des traitements autorisés, exposer les conditions et garanties encadrant leur mise en œuvre, préciser les droits que les personnes concernées peuvent exercer, faire état des modalités d’évaluation de l’expérimentation.

Le 27 novembre 2023, le décret n° 2023-1102 vient préciser les règles de mise en œuvre des traitements de données à caractère personnel provenant de systèmes de vidéoprotection et des caméras installées sur des aéronefs. Ce décret autorise la mise en œuvre des traitements de données à caractère personnel provenant de systèmes de vidéoprotection, précise leurs finalités, les données enregistrées, les modalités et la durée de leur conservation, les conditions d’accès aux données ainsi que les droits des personnes concernées.

L’IA Act dans tout ça

Le 13 mars 2024, le parlement européen a adopté le projet de règlement européen sur l’intelligence artificielle (IA Act). Sa mise en application n’est toutefois pas attendue avant 2025. Pour rappel, l’objet de l’IA Act est d’adopter une législation unique pour encadrer l’utilisation de l’intelligence artificielle. Initialement interdite par l’IA Act, les systèmes d’identification biométrique en temps réel et à distance, comme la reconnaissance faciale ont finalement été autorisés suite à des négociations au sein du Conseil européen.

L’IA act, au-delà d’autoriser les systèmes d’identification biométrique, vient préciser les conditions de sa mise en œuvre (notamment réaliser une analyse d’impact sur les droits fondamentaux, notifier la CNIL, notifier l’autorité de surveillance), et les cas dans lesquels les systèmes d’identification biométriques peuvent être utilisés.

L’utilisation de systèmes d’identification biométrique par les services répressifs est en principe interdite, sauf dans des situations limitativement énumérées et étroitement définies. Les systèmes d’identification biométrique en temps réel ne peuvent être déployés que si des garanties strictes sont respectées, par exemple si leur utilisation est limitée dans le temps et dans l’espace géographique et si elle est soumise à une autorisation judiciaire ou administrative préalable spécifique. Ces utilisations peuvent inclure, par exemple, la recherche ciblée d’une personne disparue ou la prévention d’un attentat terroriste. L’utilisation de ces systèmes a posteriori est considérée comme un cas d’utilisation à haut risque, nécessitant une autorisation judiciaire car elle est liée à une infraction pénale.

Par ailleurs, l’IA Act souligne que les données biométriques constituent une catégorie particulière de données à caractère personnel sensibles. Par conséquent, il convient de classer l’utilisation des systèmes biométriques comme présentant un risque élevé.

L’IA Act met également en lumière les risques liés à l’utilisation des systèmes biométriques. En effet, le règlement sur l’intelligence artificielle précise que les inexactitudes techniques des systèmes d’IA destinés à l’identification biométrique à distance des personnes physiques peuvent conduire à des résultats biaisés et avoir des effets discriminatoires. Le risque de tels résultats biaisés et effets discriminatoires est particulièrement important en ce qui concerne l’âge, l’ethnicité, la race, le sexe ou les handicaps.

Face à ces risques quelles sont les garanties apportées pour garantir les libertés individuelles ?

Les garanties mises en place pour garantir les libertés individuelles

Les caméras biométriques réalisent des traitements qui portent sur des données de caractéristique physique, physiologique ou comportementale, qui sont des données personnelles relevant du droit à la vie privée. Pour que le traitement de ces données soient conformes au respect des droits et libertés individuels, il est nécessaire de respecter les principes suivants :

- Principe de proportionnalité : l’utilisation des caméras biométriques doit être exceptionnelle et proportionnée à l’objectif poursuivi. Cela signifie que leur déploiement doit être justifié par un intérêt légitime et qu’il ne doit pas être excessif par rapport à cet objectif. Les finalités poursuivies doivent être limitativement énumérées et l’utilisation de ces caméras doit faire l’objet d’un régime d’autorisations préalables.

- Transparence et information : les personnes doivent être informées de manière claire et transparente de l’utilisation des caméras biométriques, de l’objectif de cette utilisation, ainsi que de leurs droits en matière de protection des données.

- Droit d’accès, de rectification, de limitation et d’effacement : les individus ont le droit d’accéder aux données collectées à leur sujet par les caméras biométriques, ainsi que de les rectifier ou de les supprimer si elles sont inexactes ou non pertinentes.

- Sécurité des données : les responsables du traitement des données collectées par les caméras biométriques sont tenus de mettre en place des mesures de sécurité appropriées pour protéger ces données contre tout accès non autorisé ou toute utilisation abusive.

Concernant l’IA Act, il impose la mise en place des garanties suivantes pour les libertés individuelles : des contrôles stricts et une documentation de l’accès, afin d’éviter tout abus et veiller à ce que seules les personnes autorisées, soumises à des obligations de confidentialité appropriées, aient accès à ces données à caractère personnel.

En conclusion…

Malgré un contexte juridique qui n’était pas en faveur de la mise en place des caméras biométriques, celles-ci ont été légalisées. Comme vu précédemment, cette légalisation a requis de nombreux changements du cadre juridique national, mais aussi européen. Nous assistons à un changement de paradigme, qui n’est pas sans conséquence. Bien que des garanties sont théoriquement présentes, seront-elles suffisantes ? En effet, la question peut légitimement être posée car l’une de ces garanties implique que l’utilisation des caméras biométriques doit être exceptionnelle et proportionnée à l’objectif poursuivi. Ce critère étant subjectif, le critère de proportionnalité peut être facilement malléable en fonction des objectifs poursuivis.

Pour savoir si les garanties présentes seront suffisantes, il faudra attendre la mise en place des caméras biométriques, qui aura lieu lors des JO 2024.

Sources

- AGORA AFCDP (jamespot.pro)

- Le CEPD publie ses lignes directrices sur la vidéosurveillance – Lexing Alain Bensoussan Avocats (alain-bensoussan.com)

- Décret n° 2023-939 du 11 octobre 2023 relatif aux modalités de pilotage et d’évaluation de l’expérimentation de traitements algorithmiques d’images légalement collectées au moyen de systèmes de vidéoprotection et de caméras installées sur des aéronefs – Légifrance (legifrance.gouv.fr)

- Délibération n° 2023-060 du 29 juin 2023 portant avis sur un projet de décret relatif aux modalités de pilotage et d’évaluation de l’expérimentation de traitements algorithmiques sur les images collectées au moyen de systèmes de vidéoprotection et de caméras installées sur des aéronefs, pris en application de l’article 10 de la loi n° 2023-380 du 19 mai 2023 relative aux jeux Olympiques et Paralympiques de 2024 et portant diverses autres dispositions (demande d’avis n° 23006452) – Légifrance (legifrance.gouv.fr)

- Sécurité / Police – Expérimentation de caméras intelligentes pour les JO de 2024 : quel encadrement juridique ? – Etude par Fabrice Mattatia – Lexis 360 Intelligence

- Décret n° 2023-1102 du 27 novembre 2023 portant application des articles L. 251-1 et suivants du code de la sécurité intérieure et relatif à la mise en œuvre des traitements de données à caractère personnel provenant de systèmes de vidéoprotection et des caméras installées sur des aéronefs – Légifrance (legifrance.gouv.fr)

- pdf (saintjeandebraye.fr)

- L’IA Act enfin adopté au Parlement européen (argusdelassurance.com)

- Caméras dites « augmentées » dans les espaces publics : la position de la CNIL | CNIL

- Loi relative à la reconnaissance biométrique (securitas.fr)

- Le règlement européen sur l’IA n’interdira pas la surveillance biométrique de masse – La Quadrature du Net

- France becomes the first European country to legalise biometric surveillance – Reclaim Your Face

- Proposition de loi relative à la reconnaissance biométrique dans l’espace public | Sénat (senat.fr)

- Vidéosurveillance : quelles sont les réglementations ? | CNPP

- eur-lex.europa.eu/legal-content/EN/TXT/PDF/?uri=CONSIL:ST_7536_2024_INIT&qid=1711020575522

- Artificial Intelligence Act: MEPs adopt landmark law | News | European Parliament (europa.eu)

- Vote n°1274 – Article n°7 – Projet de loi relatif aux jeux Olympiques et Paralympiques de 2024 – 16e législature | Datan

- Proposition de loi n°1342 – 16e législature – Assemblée nationale (assemblee-nationale.fr)

Maria IDJOUBAR

Consultante Governance, Risks & Compliance