13/12/2022

Cybersecurity Insights

Protection du patrimoine informationnel : regard sur le cyber-espionnage

Si la majorité des attaques (70%) sont motivées par les gains financiers, le nombre d’attaques de type cyber-espionnage est en constante augmentation. Dans son rapport de 2021 [1], l’ANSSI indiquait 14 attaques liées à des opérations de cyber-espionnage sur 17 traitées en France. Ce constat est visible partout, sur la période de janvier 2019 à avril 2020, l’ENISA constate que 20% des attaques impliquant de la fuite de données sont motivées par le cyber-espionnage [2].

Le cyber-espionnage, une menace de plus en plus préoccupante

ENISA Threat Landscape 2019-2020

Le cyber-espionnage est une des attaques les plus compliquées à détecter pour les entreprises et les institutions. En effet, il peut parfois s’écouler des années avant que l’intrusion ne soit détectée. De ce fait, cette attaque est peu signalée et il est très probable que le nombre d’attaques soit plus important que les chiffres annoncés dans les différents rapports.

Le cyber-espionnage est un moyen utilisé dans les marchés compétitifs pour obtenir des avantages économiques considérables. Un concurrent (1% des attaques)[3] pourra tirer avantage de ces données économiques et stratégiques en les achetant directement auprès des cybercriminels ou en réalisant des veilles sur le Darknet par exemple. Une entreprise peut être soit visée directement ou alors être utilisée comme une porte d’entrée pour atteindre d’autres entreprises partenaires de la victime (attaque par supply chain). Cette méthode d’intrusion est d’ailleurs en plein essor. La connaissance précise de sa chaîne d’approvisionnement, de ses fournisseurs et de leur niveau de sécurité est indispensable pour réduire les risques.

Tel a été le cas en 2021 avec la plateforme Orion de SolarWinds, fournisseur de logiciels américain qui compte plus de 350 000 clients à travers le monde. Profitant d’une mise à jour de la plateforme, de nombreux cybercriminels ont infecté le logiciel grâce à une faille et ont introduit une backdoor, transformant le logiciel en cheval de Troie, leur permettant de réaliser des manipulations à distance. Après sa découverte, Microsoft, SolarWinds et FireEye ont travaillé de concert pour trouver l’origine de ce malware, son fonctionnement, et pour le détruire. Un patch a été déployé et des mises à jour de l’antivirus Defender ont été déployé pour que ce dernier mette automatiquement Orion en quarantaine lorsqu’une activité suspecte est détectée. Le Washington Post accusait le groupe Cozy Bear, aussi connu sous le nom APT29, qui serait affilié au service de renseignements Russes.

Les groupes APT sont réputés pour mener des attaques sophistiquées et furtives pour collecter de l’information, et exercer du cyber-espionnage. En effet, ces derniers utilisent des techniques avancées et sophistiquées (Advanced), pratiquent des injections continues et des extractions dans le temps (Persistent) qui leur permettent de rester discrets et de capter le plus d’informations possible. Ces groupes (ou individu) ont des moyens structurés (Threat).

Si la majorité des attaques de type cyber-espionnage sont conduites par des groupes affiliés à des Etats (85%) ou des Etats eux-mêmes (8%), d’autres acteurs peuvent avoir des stratégies proches du cyber-espionnage. Par exemple, avec un identifiant VPN présent dans les bases de données volées, un attaquant va « pousser » sa victime à autoriser la connexion en le spammant de demande d’authentification double facteur (2FA). Une fois acceptée, il suffit à l’attaquant d’enrôler un nouvel appareil. Même si l’intérêt d’origine n’est pas dans ce cas le cyber-espionnage, reconnaissant la valeur des informations disponibles, l’attaquant va tenter d’extraire le maximum d’informations.

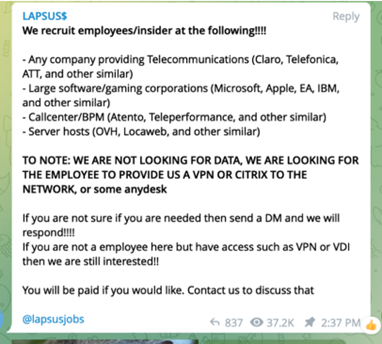

Le groupe LAPSUS$ s’est par exemple principalement spécialisé dans l’exfiltration d’informations[4]. Même si ce groupe n’est pas très discret sur ces activités[5], il reste un exemple pertinent notamment du fait des méthodes employées et les résultats obtenus. Responsable de plusieurs attaques majeures sur de grandes institutions et entreprises, le groupe a réussi à s’introduire dans le système de Microsoft en mars 2022. Les accès ont été achetés auprès de collaborateurs internes ou de fournisseurs via des « appels à candidature » en ligne (Telegram, Reddit, par mail). Une fois l’accès gagné, ils vont enrôler un nouvel appareil comme évoqué précédemment afin de poursuivre leur attaque[6].

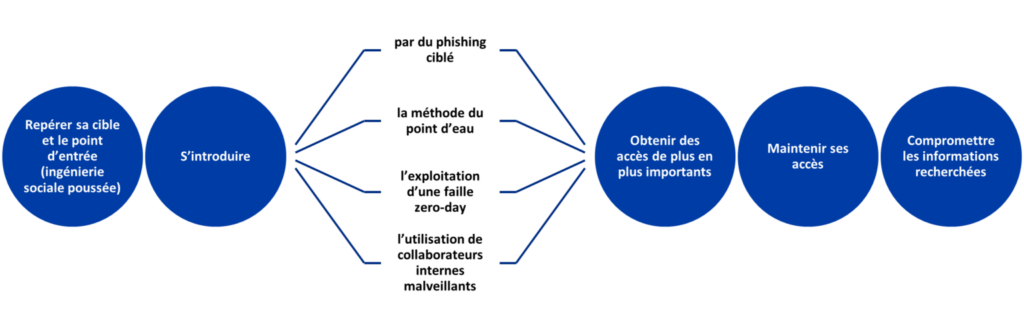

Le mode opératoire[7] le plus courant consiste à :

Des outils sont développés spécifiquement pour ces attaques et sont souvent très efficaces et peu détectables par les outils de surveillance de la victime. L’attaquant sera donc très discret et restera le plus longtemps possible dans le système[8].

L’enjeu : la protection de son patrimoine informationnel

« Plus d’une entreprise sur deux considère que le niveau de menaces en matière de cyber-espionnage est élevé »[9] déclarait le CESIN qui a intégré cette question pour la première fois dans son baromètre 2022. L’information stratégique, voilà ce que recherche l’attaquant.

Une information stratégique va être différente selon l’entreprise mais il peut s’agir d’une propriété intellectuelle, d’un portefeuille client, d’une liste de fournisseurs exclusifs, d’une grille tarifaire, d’une recette, d’un code source de logiciel, d’un tableau de configuration d’outils de pointe, d’une stratégie de croissance, d’un projet d’acquisition, etc.

Ces informations sont des actifs immatériels et constituent le patrimoine informationnel de l’entreprise ou de l’institution.

La valeur d’une information repose sur les quatre critères bien connus de confidentialité, de disponibilité, d’intégrité et de traçabilité. En s’interrogeant sur l’impact d’une perte, d’une destruction ou d’une divulgation, l’entreprise peut déterminer le niveau de sensibilité de l’information. Il est aussi important de prendre en compte la temporalité dans la détermination de cette sensibilité.

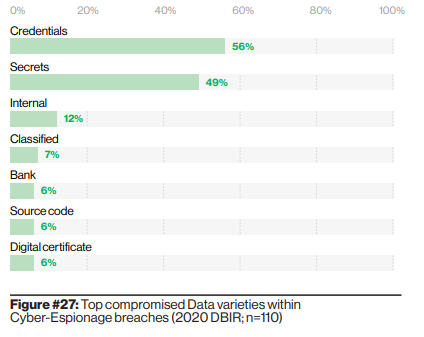

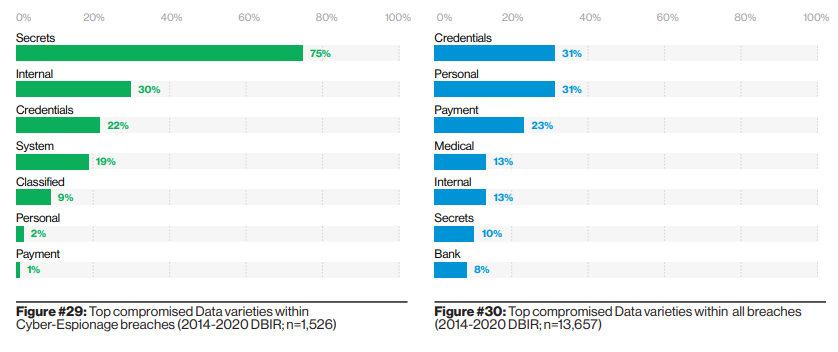

Dans la guerre économique, le cyber-espionnage s’ajoute à l’arsenal existant pour perturber son concurrent. On s’aperçoit que contrairement aux autres types d’attaques, le cyber-espionnage vise essentiellement les actifs immatériels de l’entreprise qui constituent le patrimoine informationnel.

Source : Données, comparaison entre le court terme et le long terme

Dans un premier temps, les données volées sont des mots de passe afin d’accéder au système d’information. Il est important de noter que ce type de données n’a pas toujours besoin d’être volé.

Comme nous l’évoquions dans le chapitre précédent, les attaquants utilisent de plus en plus des systèmes de « petites annonces » afin d’acheter auprès de collaborateurs leurs accès. Il ne s’agit plus ici d’intrusion ni de phishing et les équipes de sécurité n’ont aucun moyen technique de le prévenir et d’y remédier[10]. On nomme cette technique « Insider Threat ».

Il est donc indispensable d’avoir un programme de sensibilisation qui inclut la gestion du patrimoine informationnel et que le collaborateur soit engagé juridiquement sur ses responsabilités vis-à-vis de la protection de l’Information. Il incombe donc aux équipes de recrutement de mener des « enquêtes » sur les futurs salariés, par exemple en appelant l’ancien employeur ; et aux équipes juridiques de prévoir dans les contrats de travail, et dans les différentes chartes (informatique par exemple) des clauses encadrant et sanctionnant ces pratiques malveillantes, pouvant aller de la sanction interne, aux prud’hommes, voir au pénal dans certains cas.

Source : La chaine Telegram de LAPSUS$

L’arsenal réglementaire : un outil de guerre économique

Les Etats se dotent de plus en plus d’instruments juridiques (Règlements, lois) à portée extraterritoriale (Cloud Act, FCPA, PRC Criminal Law,…) qui nécessitent une réponse adaptée au regard des risques qui sont induits.

En effet, s’il est difficile d’évaluer les impacts réels, l’analyse du risque d’ingérence et de fuite de données stratégiques révèle le caractère très vraisemblable de ces menaces. En effet, combinés à des intentions d’espionnage, ces arsenaux juridiques permettent d’obtenir en toute « légalité » des informations stratégiques et peuvent être considérés comme de véritables outils de guerre économique et notamment d’espionnage.

Si les instruments juridiques sont utilisés à des fins d’espionnage, ces derniers peuvent également être utilisés pour contrer l’espionnage, et plus précisément le cyber-espionnage.

En 2013, le pentagone a dénoncé les attaques ciblées chinoises à l’encontre des entreprises et institutions américaines[11], et a incité ces dernières à faire intervenir l’appareil judiciaire américain en déposant plainte. Les Etats-Unis ont également menacé de saisir l’Organisation Mondiale du Commerce (OMC).

Face à cette escalade, lors de la rencontre entre le Président Barack Obama et Xi Jinping à Washington en 2015, des échanges relatifs au cyber-espionnage ont abouti à un accord entre les deux Etats, que certains qualifient d’accord de principe, qui stipulait « qu’aucun des deux pays ne conduira ou aidera intentionnellement le vol par Internet de propriété intellectuelle, secrets commerciaux ou autre information économique confidentielle inclus, dans le but de procurer des avantages concurrentiels à des entreprises ou des secteurs économiques »[12]. Si cet accord s’est révélé être une avancée majeure, l’absence de mesures concrètes ne lui a pas permis d’être réellement effectif et de perdurer. En effet, si le nombre d’intrusions chinoises d’origine étatique détectées aux Etats-Unis a diminué à l’issue de cet accord, la reprise progressive de ces intrusions a été notoire sous le gouvernement Trump.

Plus récemment, en 2021, un groupe d’experts nommés par l’Organisation des Nations Unies (ONU) a demandé un moratoire sur la vente de technologies de surveillance[13] et a signé un communiqué dans lequel il appelle les Etats à suspendre la vente et le transfert de ces technologies le temps qu’une réglementation internationale n’encadre ces pratiques et soit adoptée. Cet appel s’inscrit dans le contexte de l’affaire d’espionnage Pegasus.

Dans un même temps, le Conseil européen et le Parlement européen ont approuvé une série de règles pour restreindre l’exportation de technologies de cybersurveillance à usage civil et militaire vers des Etats non-respectueux des droits fondamentaux.

La régulation du cyber-espionnage semble une voie encore peu exploitée, souffrant également d’un manque d’efficacité , qui peut notamment s’expliquer par la difficulté d’imputer ces agissements à des acteurs.

Les recommandations de sécurité

Organisationnelle

- Identifier et cartographier votre patrimoine informationnel.

- Identifier les services et rôles critiques au sein de votre entreprise et estimer leur exposition aux risques d’espionnage.

- Identifier et cartographier sa supply chain et les risques associés à l’espionnage.

- Intégrer la dimension cyber-espionnage dans les risques business.

- Mettre en place une veille CTI (cyber threat intelligence).

- Réaliser une analyse des risques orientée risques IT.

- Réaliser des audits de sécurité IT prenant en compte les enjeux d’extraterritorialité.

- Adopter une stratégie claire sur le BYOD et lutter contre le shadow IT.

Technique et préventive

- Mettre en œuvre les principes fondamentaux de la sécurité sur le système d’information (appareils, serveurs, réseaux, environnements virtuels), par exemple :

- La gestion des identités et des accès (MFA, ségrégation des droits, moindre privilège…)

- La sécurité des données (micro-segmentation, DLP, chiffrement…)

- Le contrôle des périphériques réseaux (NAC, IDS/IPS, segmentation, durcissement…)

- Le développement sécurisé des applications (librairies, OWASP, micro-services…)

- La sécurité des périphériques (conformité, durcissement, EDR…)

- …

- Superviser sa surface d’attaque externe (services exposés sur internet) et interne.

- Sensibiliser vos collaborateurs de façon continue (e-learning, phishing…).

- Effectuer des audits et des tests d’intrusion réguliers.

Détection

- Implémenter un système d’historisation et de collecte des journaux d’évènements.

- Déployer une stratégie de détection pertinente, viable et contextualisée vis-à-vis du paysage de la menace (CTI) et des risques IT identifiés.

- Mettre en place un système d’automatisation et d’orchestration (SOAR).

- Améliorer en continu les propriétés et paramètres composant la stack de détection.

- Tester et revoir la chaîne de traitement d’une alerte, via des audits purple-team.

Répondre

- Disposer d’une stratégie de gestion de crise testée et constamment mise à jour.

- Pratiquer régulièrement des exercices de crise et former les nouveaux membres.

- Se constituer et entretenir une relation de confiance avec un ou plusieurs partenaires susceptibles d’intervenir en cas de réponse sur incident.

Références

2020-2021-cyber-espionage-report.pdf (verizon.com)

APT1 | Exposing China’s Cyber Espionage Units | Mandiant

https://www.enisa.europa.eu/publications/enisa-threat-landscape-2020-cyber-espionage

CERTFR-2022-CTI-004.pdf (ssi.gouv.fr)

https://krebsonsecurity.com/2022/03/a-closer-look-at-the-lapsus-data-extortion-group/

Hackers modify popular OpenVPN Android app to include spyware (bleepingcomputer.com)

Albane GIROLLET

Consultante Governance, Risks & Compliance

CHloé GREDOIRE

Consultante Governance, Risks & Compliance