10/05/2023

Almond Institute

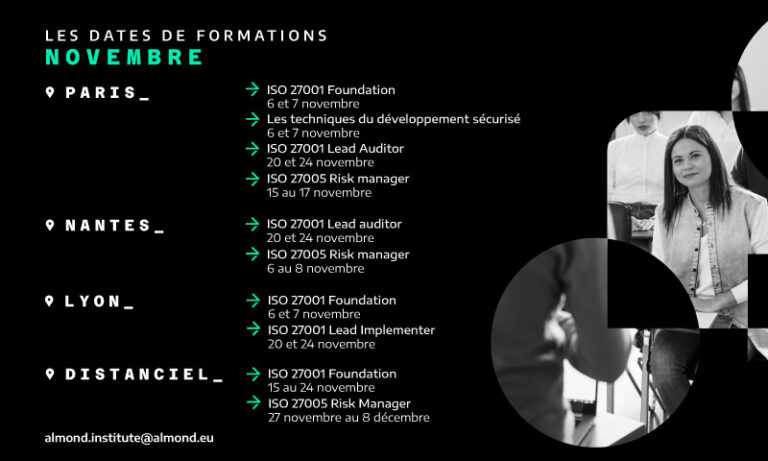

Les dates de formations de juin

Almond Institute vous propose ses formations pour le mois de juin.

Découvrez nos prochaines sessions qui se dérouleront à Paris, Nantes et en distanciel.

Vous souhaitez plus d''informations ?

Pour obtenir plus d’informations ou vous inscrire à l’une de ces formations, merci d’indiquer dans le formulaire ci-dessous le nom de la formation et les dates qui vous intéressent.